Hướng dẫn cấu hình OpenVPN trên Router MikroTik

OpenVPN là một phần mềm mã nguồn mở dùng để thiết lập kết nối VPN an toàn giữa các thiết bị hoặc mạng qua Internet. Nó sử dụng mã hóa mạnh như SSL/TLS và AES-256 để bảo vệ dữ liệu, đồng thời hỗ trợ xác thực bằng chứng chỉ số hoặc khóa chia sẻ trước.

OpenVPN hoạt động linh hoạt trên cả TCP và UDP, có thể vượt qua tường lửa, NAT và hỗ trợ nhiều nền tảng như Windows, macOS, Linux, Android và iOS. Giải pháp này phù hợp cho cả mô hình client-to-site (nhân viên truy cập từ xa).

Nhờ khả năng bảo mật cao, linh hoạt và miễn phí, OpenVPN là lựa chọn phổ biến cho cá nhân và doanh nghiệp cần một giải pháp VPN hiệu quả.

Trong bài viết này, CNTTShop sẽ hướng dẫn cách cấu hình OpenVPN trên router MikroTik bản RouterOS mới nhất 7.18.2 Stable năm 2025.

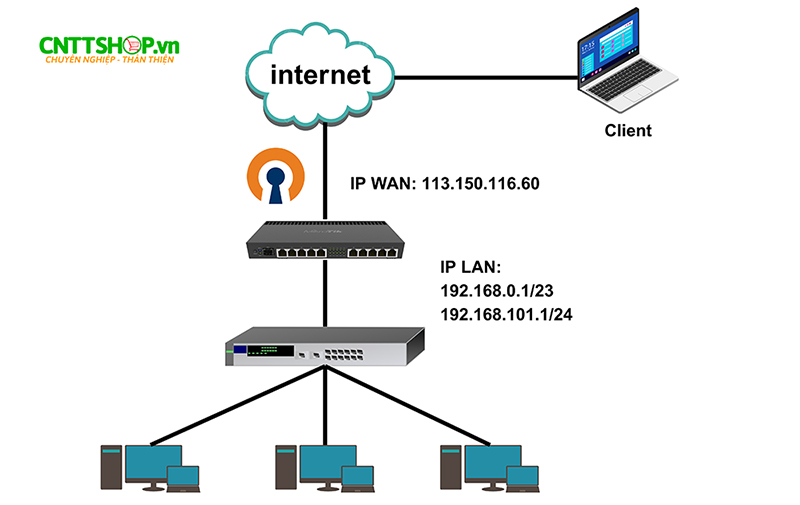

1. Mô hình mạng

Mô hình mạng sử dụng 1 router MikroTik bản RouterOS 7.18.2 Stable kết nối với 1 switch layer 2 và kết nối tới các PC trong mạng. Mình có 2 dải mạng LAN là 192.168.0.0/23 và 192.168.101.0/24 và Gateway của LAN sẽ đặt trên router.

IP WAN tĩnh của router là 113.150.116.60, nếu các bạn không mua IP WAN tĩnh của nhà mạng thì có thể dùng tên DDNS trên router để thay thế.

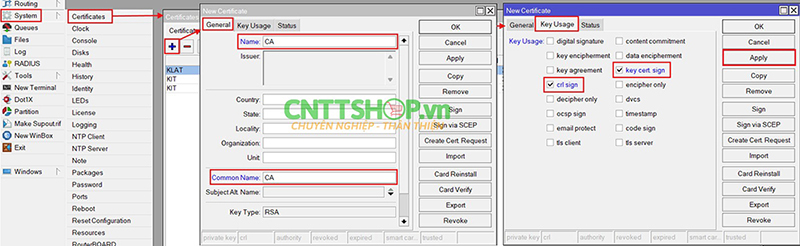

2. Tạo các Certificates

Chúng ta cần tạo 3 certificates là CA, Server, Client.

Ta vào mục System > Certificates > Nhấn dấu + để tạo 1 Certificates mới đặt tên là CA. Trong mục Key Usage, tích chọn vào crl sign và key cert sign, sau đó nhấn Apply để tạo.

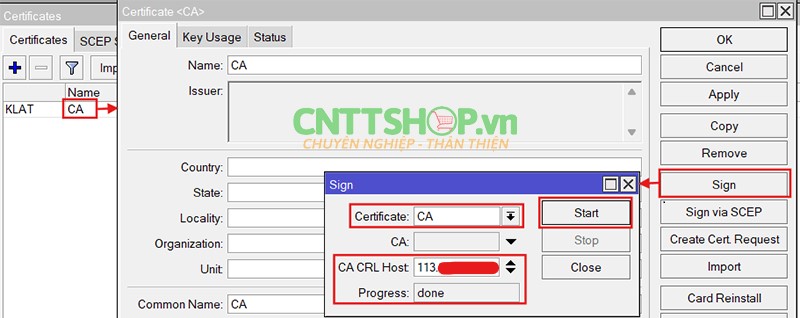

Tiếp theo, ta chọn mục Sign để, chọn Certificates là CA vừa tạo và nhập IP WAN tĩnh vào mục CA CRL Host và nhấn Start để chạy, mục Progress hiện done là được.

Lưu ý:

- Cần phải dùng IP WAN tĩnh.

- Có thể sử dụng tên miền DDNS cài đặt trên router MikroTik nếu không có IP WAN tĩnh.

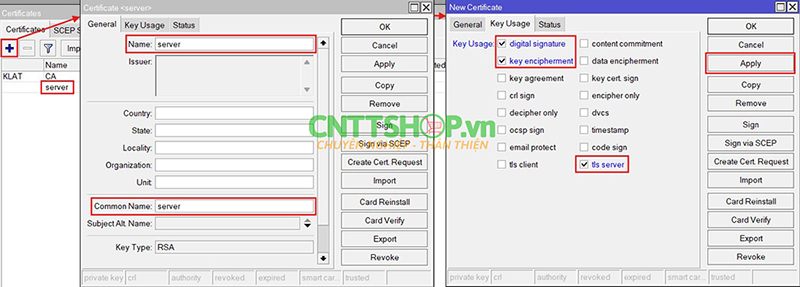

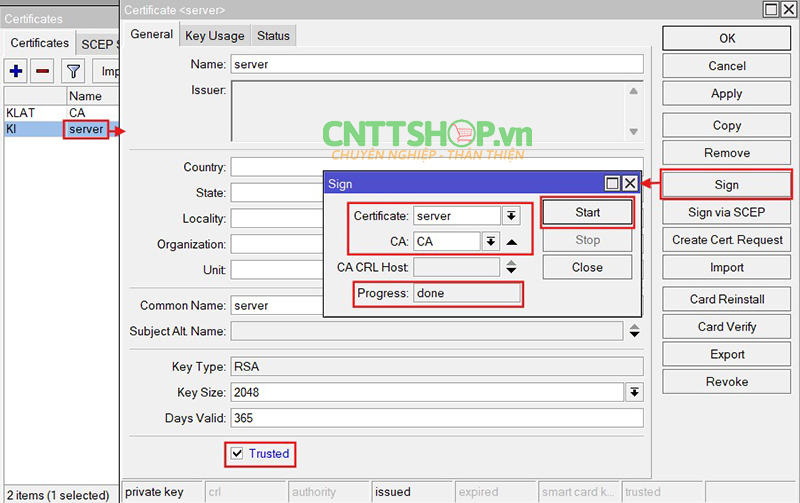

Tiếp theo, ta tạo Certificates Server, trong mục Key Usage chọn các mục digital signature, key encipherment và tls server. Sau đó chọn Apply để tạo chứng chỉ.

Chọn mục Sign, sau đó chọn CA tương ứng để đăng ký chứng chỉ server, chọn Start chạy đến khi phần Progress hiển thị done là xong.

Cần tích chọn vào ô Trusted nếu chưa tích và chọn OK là xong bước này.

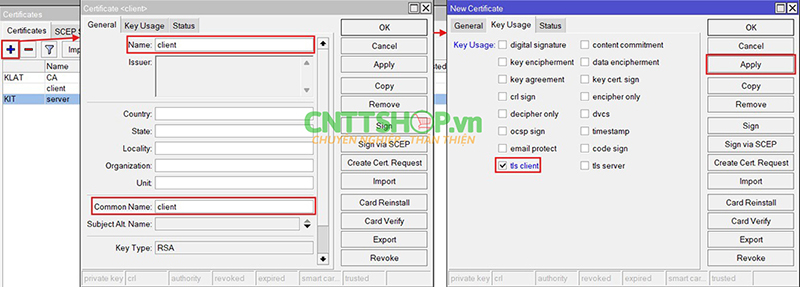

Cuối cùng là tạo chứng chỉ client, ta điền tên là client trong các mục ở General, tích chọn vào tls client ở mục Key Usage và chọn Apply để tạo chứng chỉ.

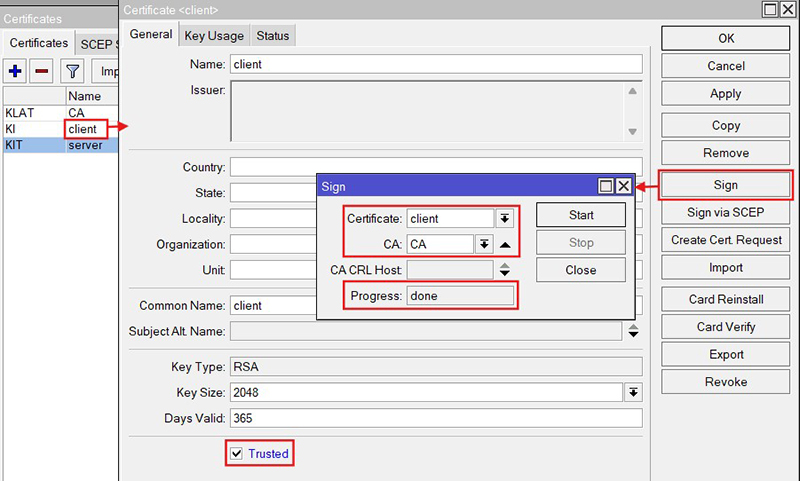

Tiếp tục, ta vào mục Sign, sau đó chọn CA tương ứng để đăng ký chứng chỉ client, chọn Start chạy đến khi phần Progress hiển thị done là xong.

Cần tích chọn vào ô Trusted nếu chưa tích và chọn OK là xong bước này.

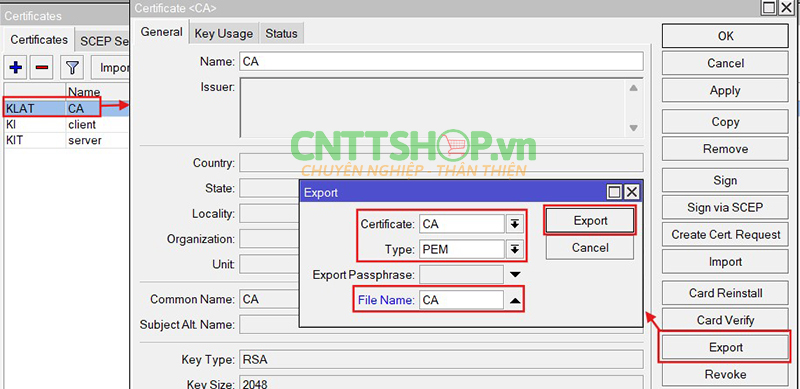

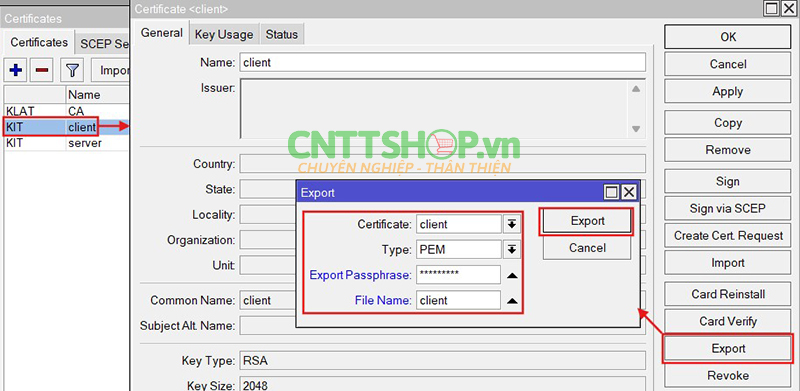

Tiếp theo, ta export các chứng chỉ CA và client vừa tạo. Ta click vào chứng chỉ CA và chọn mục Export, điền tên file là CA và chọn Export.

Click vào mục chứng chỉ client, chọn Export và đặt mật khẩu tại mục Export Passphrase, đây chính là mật khẩu để đăng nhập ở mục Private Key Password trên phần mềm OpenVPN Connect.

Điền tên file ở mục File Name và chọn Export, các file đã export sẽ lưu trong mục File của router.

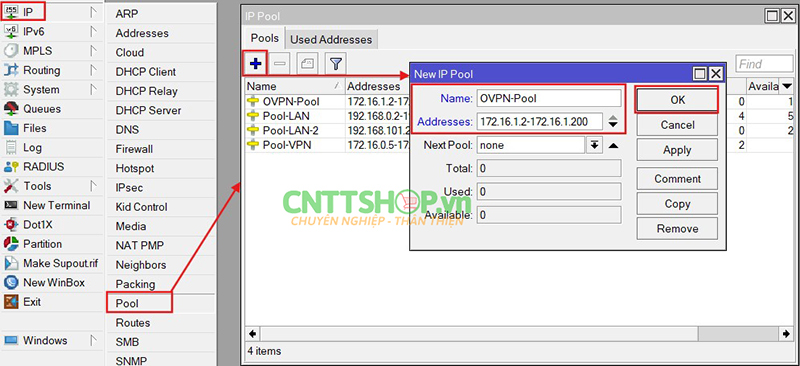

3. Tạo Pool cho OpenVPN

Ta vào mục IP > Pool > chọn dấu + để tạo thêm 1 pool mới để cấp IP cho client khi kết nối OpenVPN. Ta có thể để dải IP bất kỳ khác với các dải LAN mà chúng ta đã sử dụng.

4. Tạo PPP Profile và Secrets

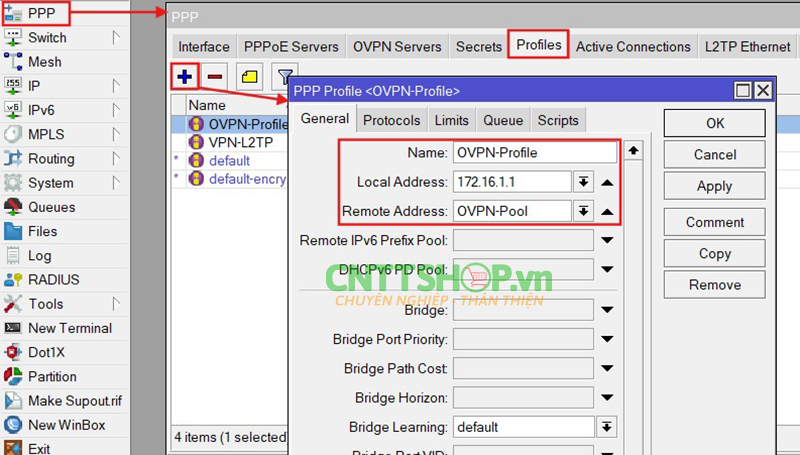

Vào mục PPP > Profiles, nhấn dấu “+” để tạo một profile mới.

Tại mục Local Address, bạn có thể chọn luôn OVPN-Pool vừa tạo hoặc chỉ định 1 địa chỉ cụ thể trong pool đó. Địa chỉ này chính là IP ở đầu tunnel phía router. Trong ví dụ này, ta chọn địa chỉ 172.16.1.1 thuộc dải đã tạo.

Khi client kết nối, đầu tunnel phía client sẽ được cấp một địa chỉ IP nằm trong dải OVPN-Pool.

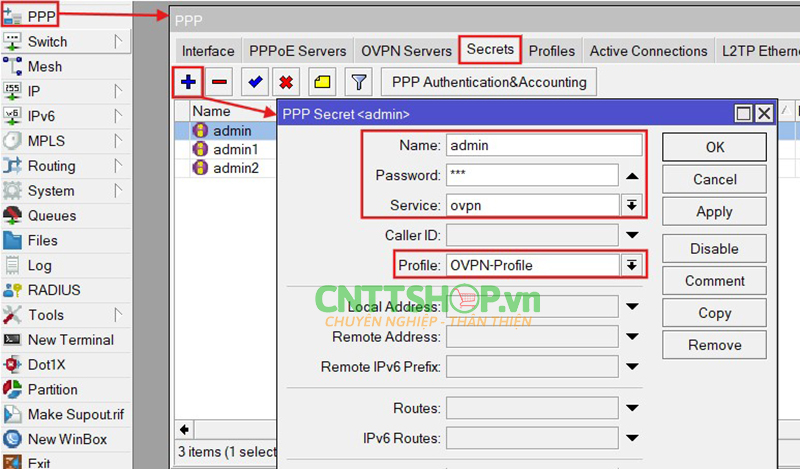

Tiếp theo là tạo Secrets, ở mục Name và Password chính là tài khoản dùng cho người dùng truy cập OpenVPN. Chọn Service là ovpn, là giao thức mà ta sử dụng để tạo kết nối VPN. Trong mục Profile chọn OVPN-Profile đã tạo ở bước trên, sau đó chọn OK là xong.

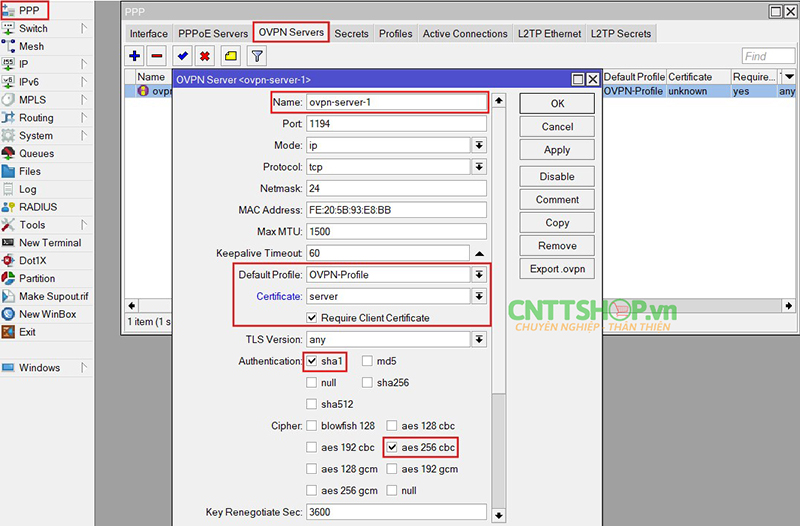

5. Cấu hình OpenVPN Server

Vào mục OVPN Servers, nhấn dấu “+” để tạo một OVPN Servers mới và đặt tên. Các thông số khác để mặc định.

Ở mục Default Profile thì chọn OVPN-Profile đã tạo ở bước trên, mục Certificate chọn chứng chỉ server đã tạo. Các bạn cần tích chọn vào mục Require Client Certificate nữa nhé.

Ở mục Authentication tích chọn sha1, mục Cipher tích chọn vào aes 256 cbc, sau đó nhấn Apply.

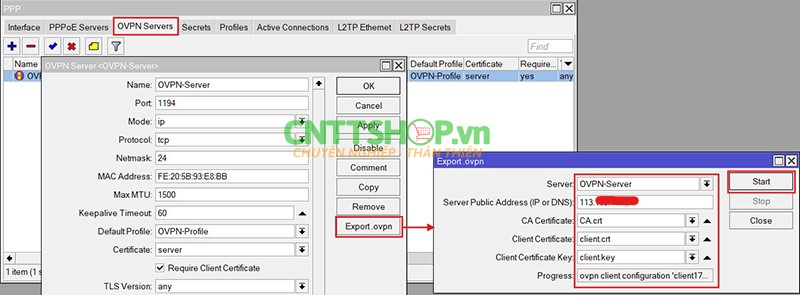

Tiếp theo, ta export file .ovpn ở mục Export .ovpn:

- Server: chọn OVPN Servers đã tạo.

- Server Public Address (IP or DNS): chọn IP WAN hoặc tên miền của router.

- CA Certificate: chọn chứng chỉ CA đã export.

- Client Certificate: chọn chứng chỉ đã export.

- Client Certificate Key: chọn client key đã export.

Sau đó ta chạy Start để export file .ovpn, ở mục Progress hiển thị như trong hình bên dưới là hoàn tất.

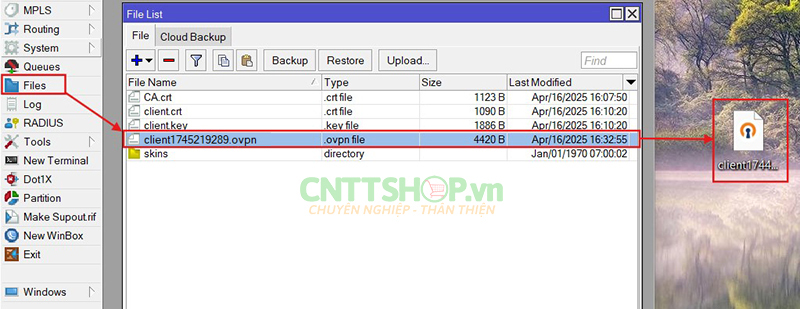

Ta vào mục Files và copy file có đuôi là .ovpn đã export ở bước trên ra máy tính.

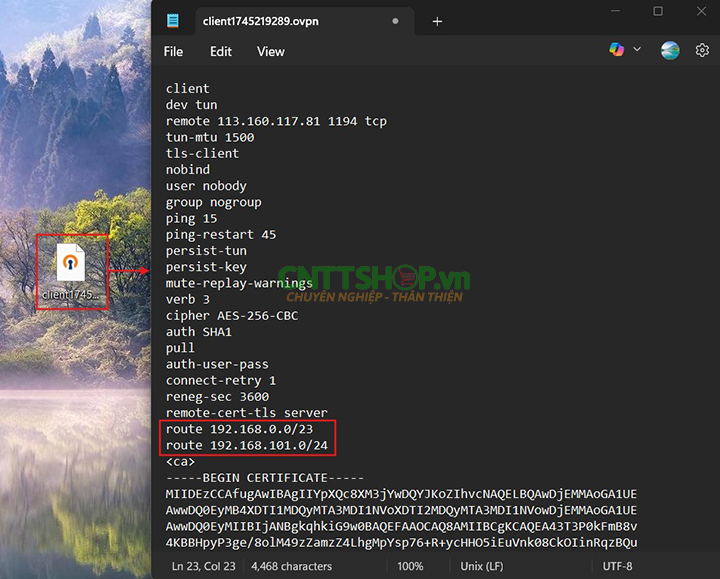

Sau khi đã copy file .ovpn ra máy tính, cần tạo route trên file OVPN bằng cách mở bằng notepad và thêm vào đó các route ứng với các dải IP lan trong mạng của router MikroTik. Các bạn cần thêm tất cả các dải IP của các VLAN giống như trong hình nên dưới là dải: 192.168.0.0/23 và 192.168.101.0/24.

6. Kết nối OpenVPN

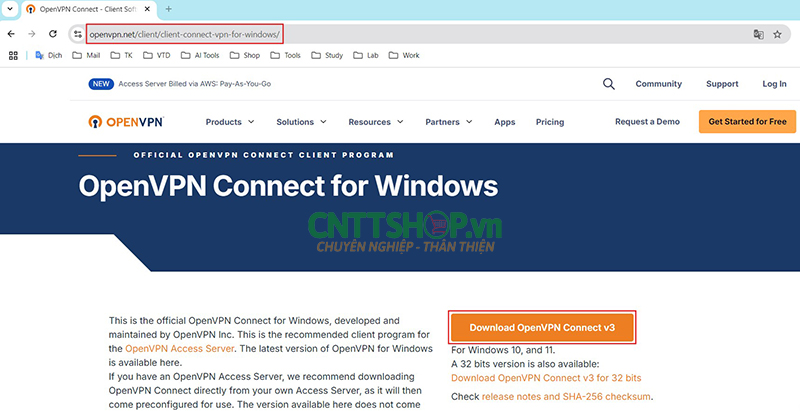

Đầu tiên, ta vào trang OpenVPN Connect, tải phần mềm và cài đặt trên máy tính của người dùng.

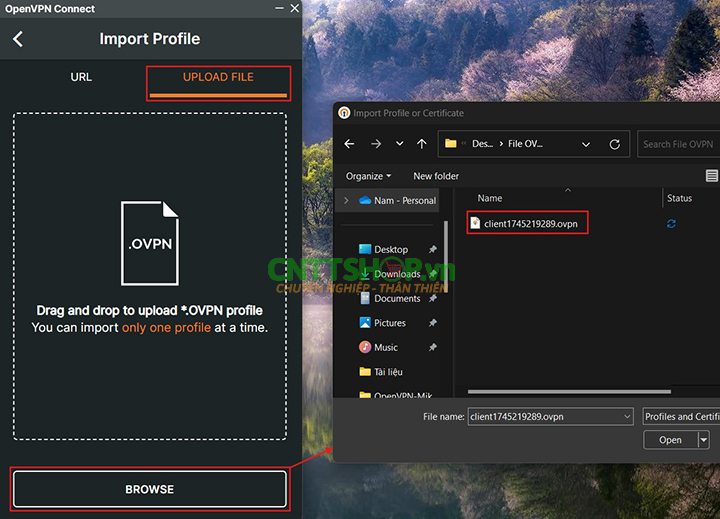

Sau khi đã cài xong phần mềm OpenVPN Connect, ta mở phần mềm nên và chọn sang mục Upload File > Browse, chọn file có đuôi .ovpn đã export ở bước trên.

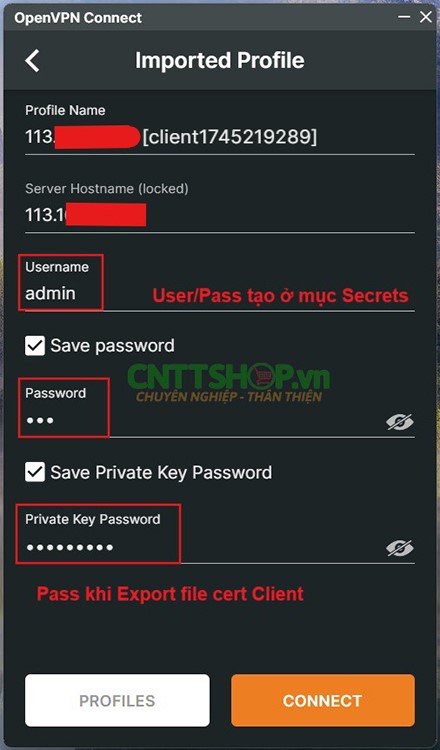

Ở mục Profile Nam và Server Hostname các bạn không phải điền, khi import file .ovpn sẽ tự điền.

Ở mục Username và Password, ta điền tài khoản đã tạo ở bước tạo Secrets và mục Private Key Password ta điền mật khẩu đã tạo khi export file chứng chỉ client và nhấn Connect.

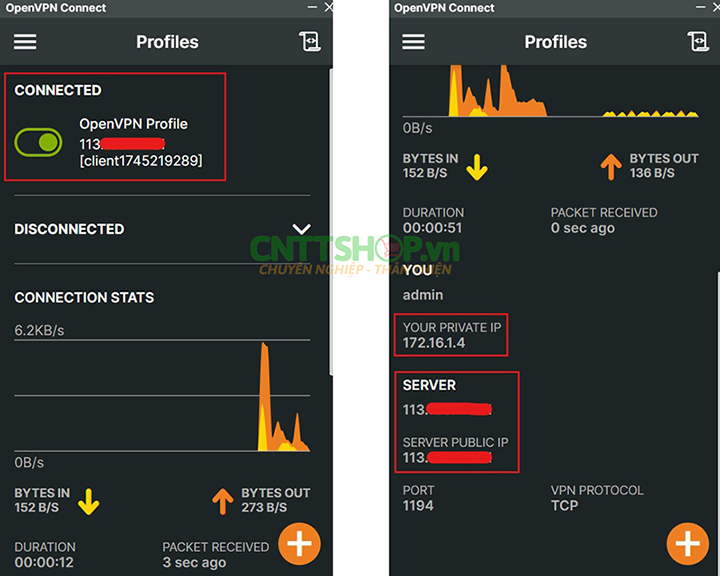

Sau khi kết nối thành công thì giao diện sẽ như sau:

Kết nối OpenVPN Connect thành công

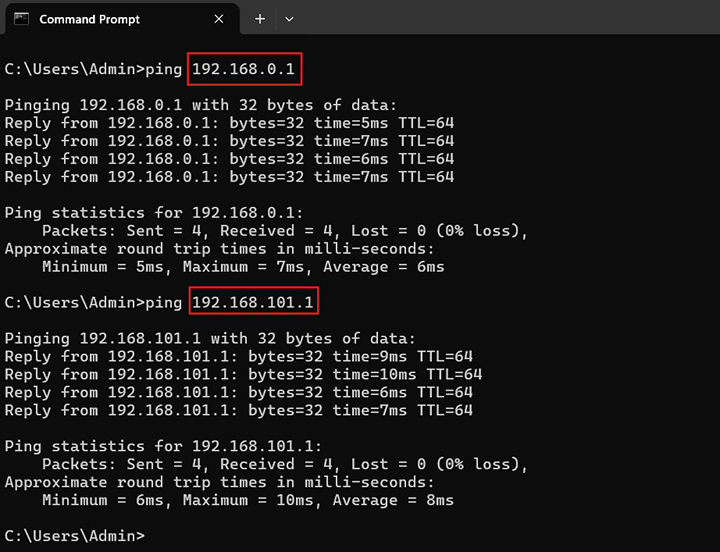

Ta tiến hành ping thử các IP trong LAN 192.168.0.0/23 và 192.168.101.0/24

Ping thử các IP trong LAN thành công

7. Kết luận

OpenVPN là 1 giải pháp kết nối VPN rất an toàn, bảo mật và linh hoạt cho các doanh nghiệp hoặc người dùng cá nhân cần truy cập từ xa vào mạng nội bộ. Do là phần mềm mã nguồn mở nên OpenVPN dễ dàng tích hợp trên nhiều hệ thống mạng.

Nếu có thắc mắc hoặc góp ý nào, hãy liên hệ ngay với CNTTShop để được trao đổi và tư vấn tốt nhất nhé!

Chúc các bạn thành công!

Tham khả các mã router MikroTik tại: Router MikroTik

.png)

.png)

Bình luận bài viết!