Hướng dẫn cấu hình GlobalProtect VPN Client to Site trên Palo Alto

Trong bài viết này, mình sẽ hướng dẫn các bạn chi tiết các bước cấu hình VPN Remote Access, hay còn gọi là Client to Site VPN trên Firewall Palo Alto Networks bằng giải pháp GlobalProtect.

Đây là kiểu kết nối VPN Client-to-Site phổ biến nhất hiện nay, giúp người dùng truy cập tài nguyên nội bộ công ty từ xa một cách an toàn. Mình sẽ tập trung hướng dẫn cách làm thực tế nhất và đơn giản nhất.

Hãy cùng bắt đầu ngay nhé!

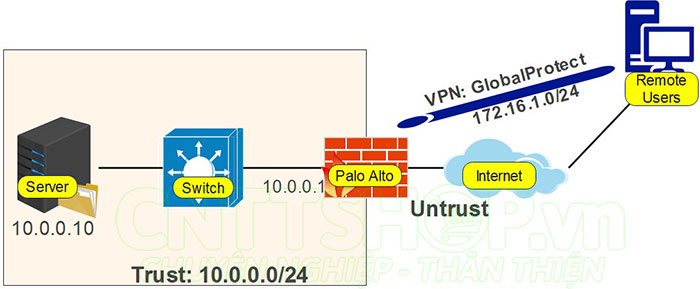

Mô hình kết nối và các bước cấu hình

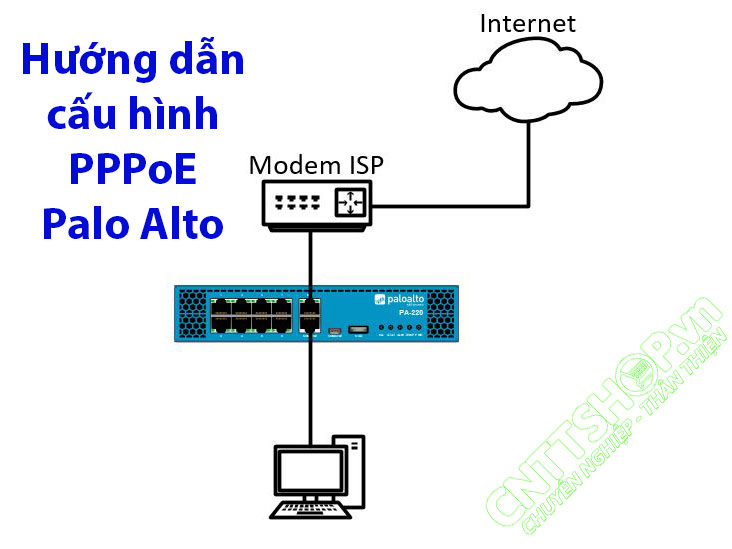

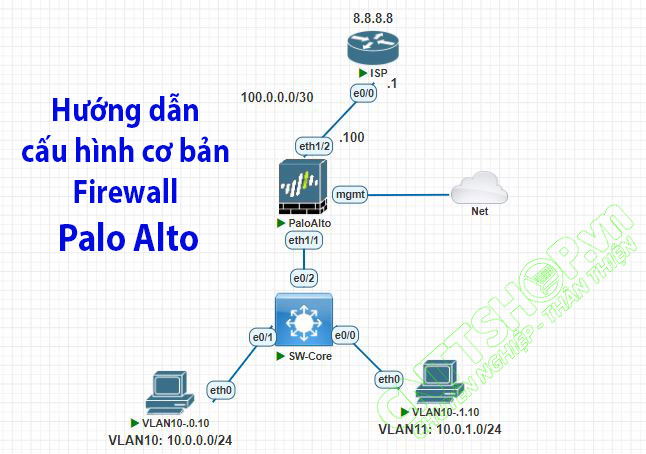

Về mô hình thì mình sẽ sử dụng 1 mô hình đơn giản nhất, mục đích để các bạn hiểu các cách làm và các cấu hình cần thiết để có thể thiết lập VPN thôi. Mô hình của mình gồm 1 firewall Palo Alto kết nối trực tiếp với Internet.

Zone Trust là 1 LAN sử dụng dải IP 10.0.0.0/24, bên trong có 1 Server với IP 10.0.0.10, mục đích để mình test thử kết nối từ ngoài Internet vào.

Trên firewall sẽ yêu cầu phải có IP Public là IP tĩnh. Nếu không có IP WAN tĩnh, thì các bạn có thể sử dụng DDNS để thay thế. Palo Alto hỗ trợ nhiều loại DDNS khác nhau như Palo Alto DNS, DynDNS, NO-IP…

Với GlobalProtect tunnel thì mình sẽ sử dụng 1 zone mới là VPN, sử dụng dải IP 172.16.1.0/24 để cấp IP cho client kết nối VPN.

Để cấu hình VPN Remote Access qua GlobalProtect thì chúng ta cần phải thực hiện đủ các bước cấu hình này, bao gồm

- Bước 1: Tạo SSL/TLS Certificate cho việc mã hoá và xác thực.

- Bước 2: Tạo Authentication Profile, và tạo User Account cho người dùng kết nối VPN.

- Bước 3: Tạo các Firewall Zone để add VPN Tunnel vào 1 zone riêng, phục vụ cho việc policy cho người dùng VPN được phép làm gì, truy cập vào đâu.

- Bước 4: Cấu hình Policy cho VPN User truy cập vào LAN nội bộ và NAT rule ra ngoài Internet nếu sử dụng Full-tunnel.

- Bước 5: Cấu hình GlobalProtect Gateway và Portal phục vụ cho VPN Tunnel.

- Bước 6: Tải GlobalProtect App, Cài đặt CA trên máy Clients để kết nối VPN.

Mình sẽ đi vào chi tiết từng bước.

Cấu hình SSL/TLS Certificate

Với giải pháp GlobalProtect VPN, việc sử dụng Certificate là yêu cầu bắt buộc để đảm bảo tiêu chuẩn bảo mật cao nhất. Trước đây, khi làm việc với các thiết bị Firewall hoặc Router đời cũ, chúng ta thường sử dụng Pre-shared Key (PSK). Tuy nhiên, PSK rất dễ bị lộ và có nguy cơ bị tấn công Brute-force cao. Đặc biệt trong kỷ nguyên AI với sức mạnh tính toán từ các dòng Card GPU hiện đại, việc bẻ khóa VPN sử dụng mật khẩu thông thường trở nên đơn giản hơn nhiều.

Đó là lý do tại sao các dòng Next-Generation Firewall hiện nay đều lấy Certificate làm tiêu chuẩn xác thực. Mặc dù Palo Alto vẫn hỗ trợ cả PSK và Certificate, nhưng đối với VPN Remote Access, GlobalProtect kết hợp với Certificate vẫn là giải pháp số 1. Dù quy trình cấu hình có phần phức tạp hơn và đòi hỏi người trị phải hiểu rõ về hạ tầng PKI (Public Key Infrastructure), nhưng bù lại, hệ thống của bạn sẽ được bảo vệ ở mức an toàn tuyệt đối.

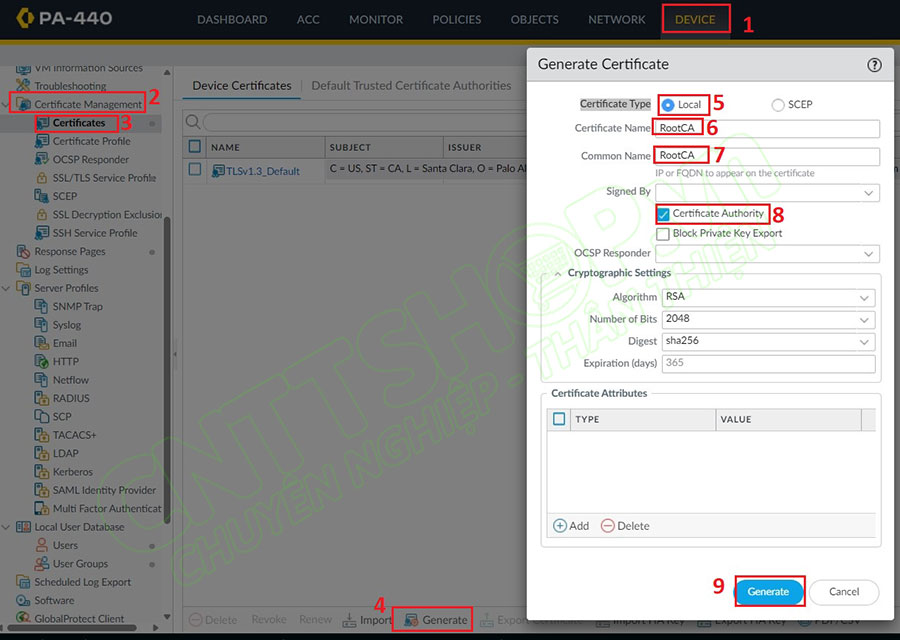

Để tạo Chứng chỉ, các bạn truy cập vào menu Device > Certificate Management > Certificates.

Nếu mua chứng chỉ Public thì các bạn chọn Import và tải lên chứng chỉ đã mua, chứng chỉ này mặc định sẽ được toàn bộ client trust, nên chúng ta sẽ không cần thao tác trên máy client. Còn nếu dùng miễn phí, các bạn nhấn Generate để tạo. Đầu tiên mình sẽ tạo RootCA trước.

- Certificate Type: chọn mặc định là Local.

- Certificate Name: đặt tên là RootCA.

- Common Name: đặt tên là RootCA.

- Tích chọn Certificate Authority.

- Nhấn Generate để tạo.

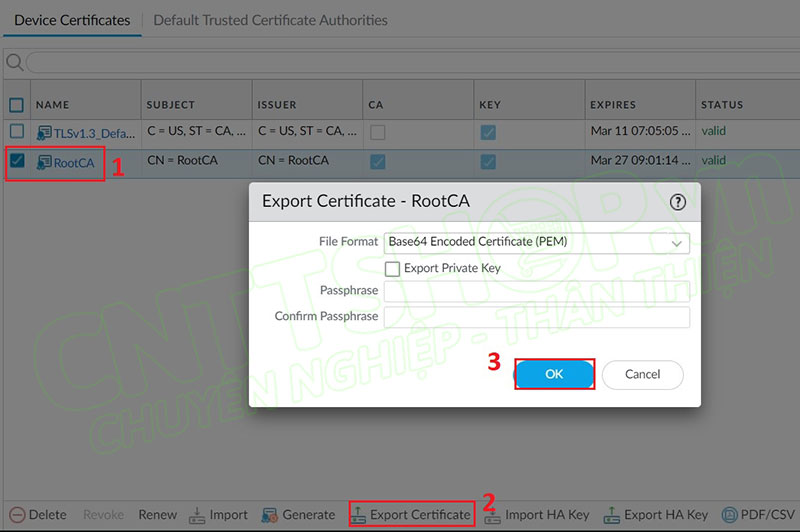

Sau khi tạo xong thì các bạn tích chọn vào RootCA vừa tạo, chọn Export Certificate, các thông số để mặc định, nhấn OK.

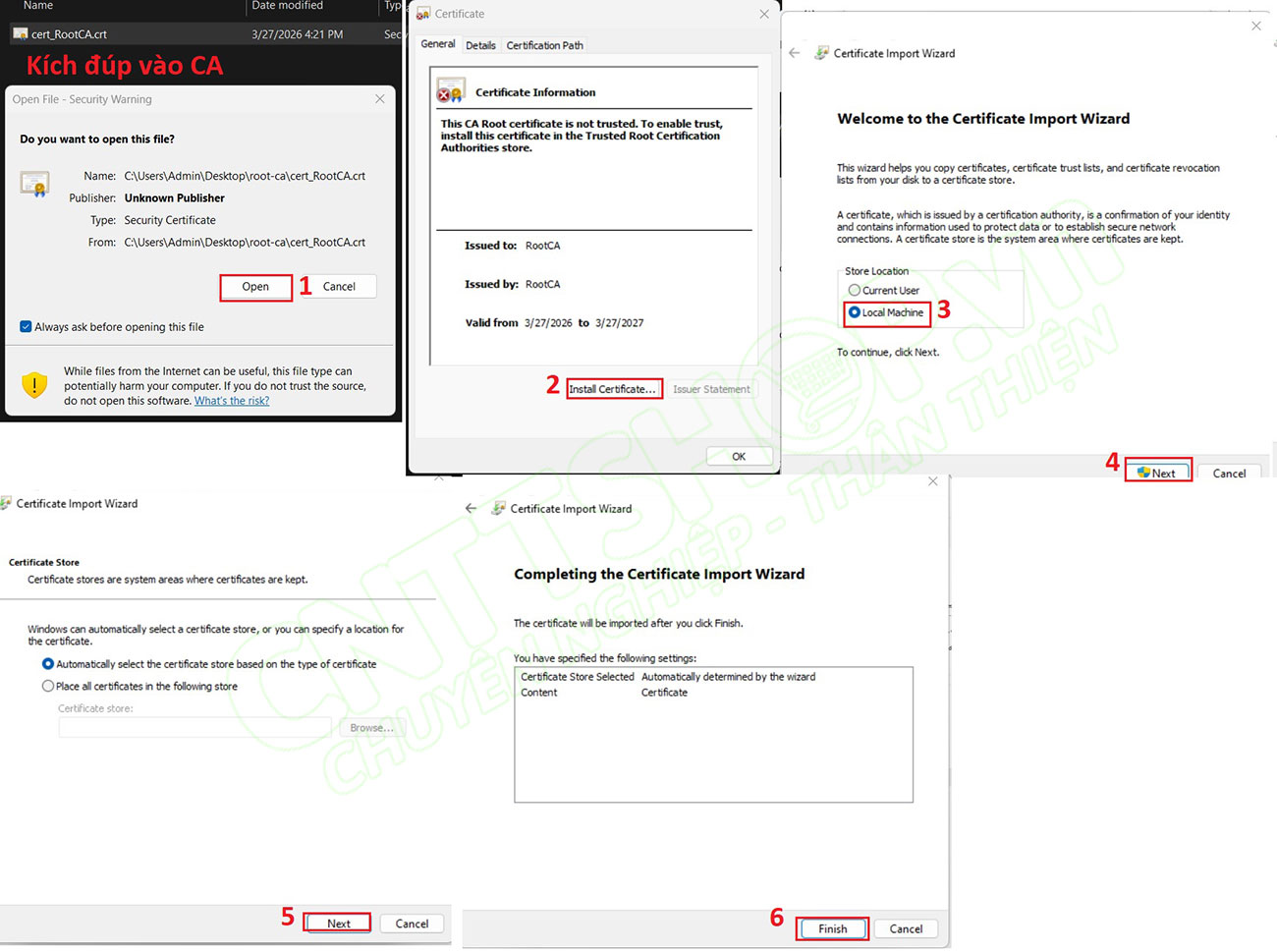

Các bạn sẽ lưu lại file CRT này để cài đặt trên các máy client muốn kết nối VPN. Nếu không cài thì Clients vẫn kết nối VPN được, nhưng sẽ hiện cảnh báo đỏ và cần các bạn xác nhận. Cài thì các bạn có thể cài thủ công từng máy, hoặc cài đặt xuống tất cả các máy thông qua Group Policy nếu có dùng AD.

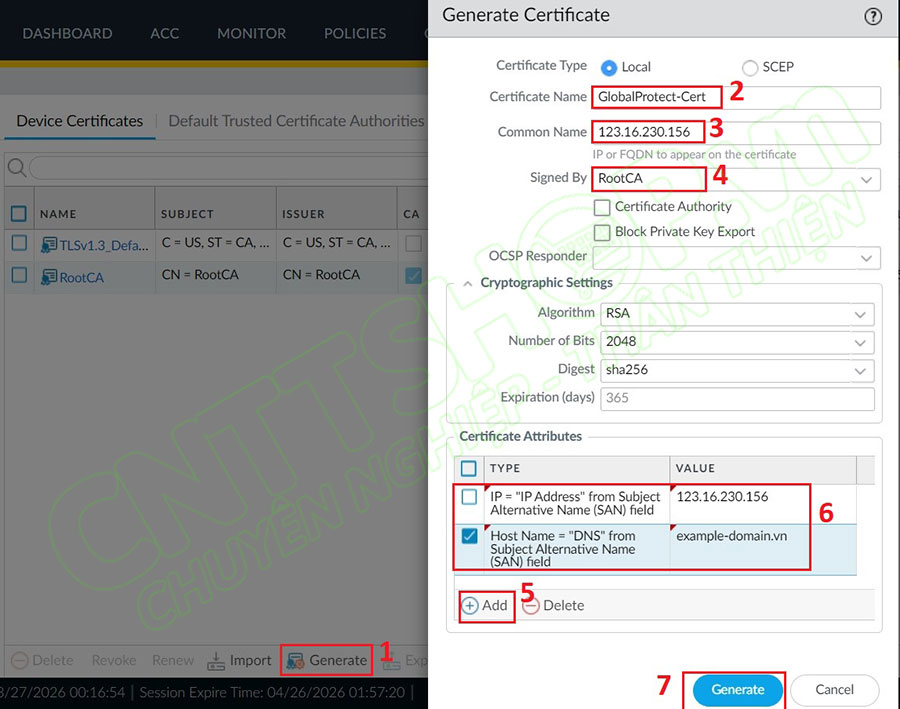

Tiếp tục chọn Generate để tạo thêm ServerCA cho dùng cho VPN.

- Certificate Type: vẫn là Local.

- Certificate Name: thì các bạn đặt tuỳ ý, mình sẽ đặt là GlobalProtect-Cert.

- Common Name: các bạn nhập địa chỉ IP WAN, hoặc tên miền sẽ sử dụng để kết nối VPN. Trong mô hình của mình là 123.16.230.156.

- Signed By: chọn RootCA vừa tạo

- Trong phần Certificate Attributes, chúng ta sẽ cần phải Add thêm trường SAN. Nếu sử dụng IP để kết nối, thì chúng ta sẽ add thêm thuộc tính là IP = "IP Address" from Subject Alternative Name (SAN) field, cột Value các bạn nhập IP WAN vào. Nếu sử dụng tên miền, thì chúng ta sẽ add thêm thuộc tính là Host Name = "DNS" from Subject Alternative Name (SAN) field, cột Value nhập tên miền. Lưu ý là giá trị cột Value và Common Name ở trên cần phải giống nhau.

- Nhấn Generate.

Sau này mọi chứng chỉ được ký bởi RootCA mà các bạn tạo thêm sẽ luôn được Client trust, bao gồm cả ServerCA GlobalProtect-Cert, do chúng ta đã cài RootCA trên client rồi.

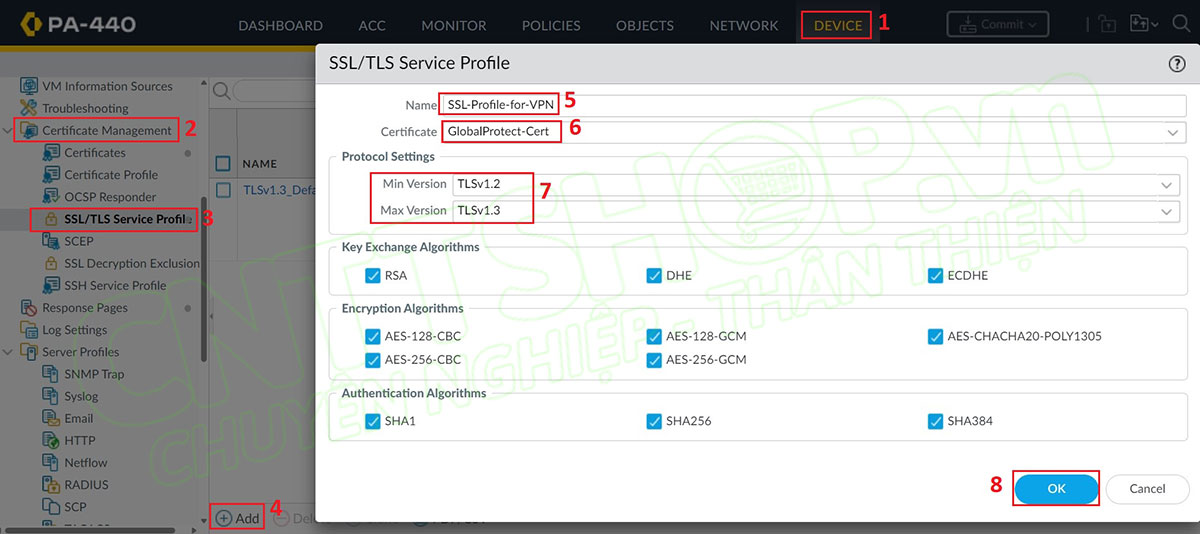

Tiếp theo các bạn chuyển sang menu SSL/TLS Service Profile, nhấn Add.

- Name: mình sẽ đặt là SSL-Profile-for-VPN.

- Certificate: chọn ServerCA vừa tạo.

- Min Version và Max Version thì các bạn nên để mặc định để bảo mật mạnh nhất. Tuy nhiên các bạn lưu ý các phiên bản này cũng phải được bật trên máy tính.

- Nhấn OK để tạo.

Cấu hình Authentication Profile, VPN Users

Tiếp theo chúng ta sẽ tạo các Authentication Profile và tài khoản cho VPN Clients.

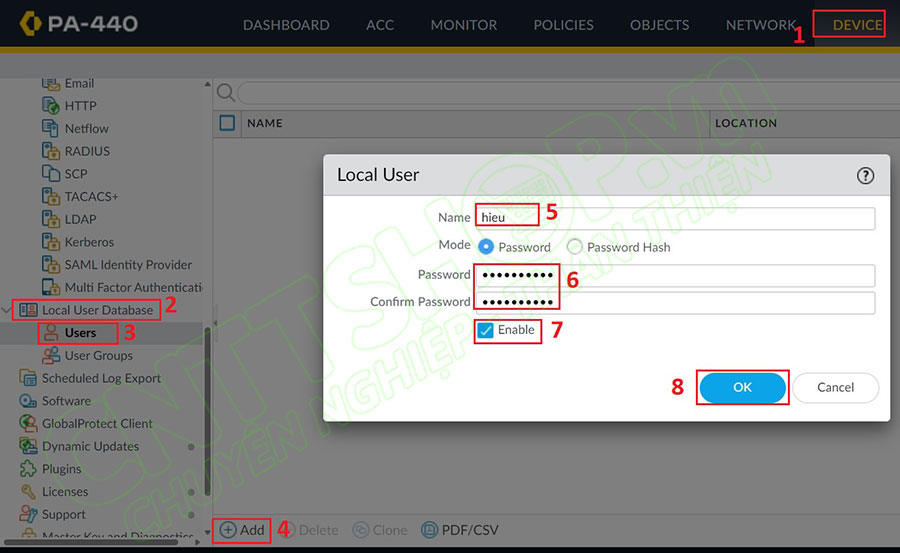

Các bạn chuyển sang menu Local User Database > Users, nhấn Add để tạo User. Các bạn tạo User cho VPN Client, và nên tạo mỗi người 1 tài khoản để chúng ta có thể theo dõi được log liên quan đến từng User.

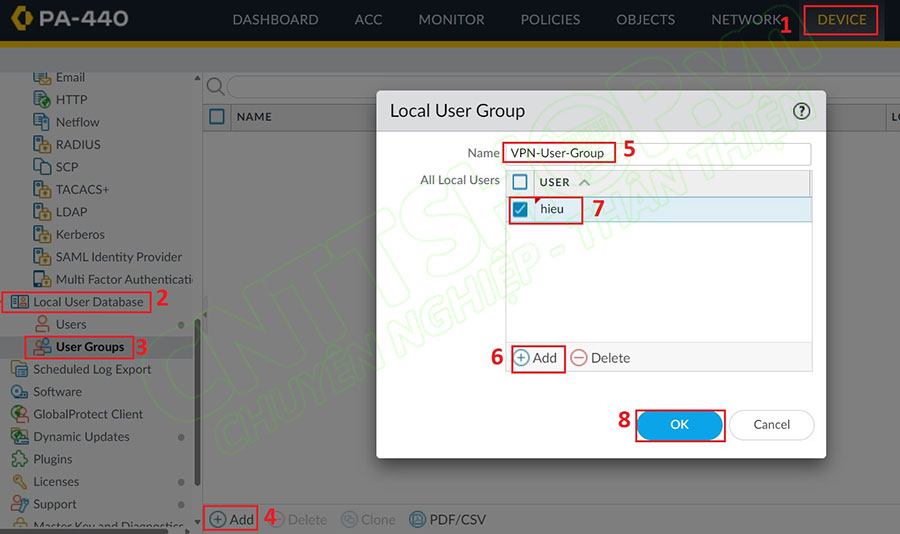

Sau đó chuyển sang menu User Groups. Nhấn Add để tạo 1 User Groups, mình sẽ đặt tên là VPN-User-Group. Các bạn add hết toàn bộ Users VPN đã tạo vào chung group để tiện cho các cấu hình khác.

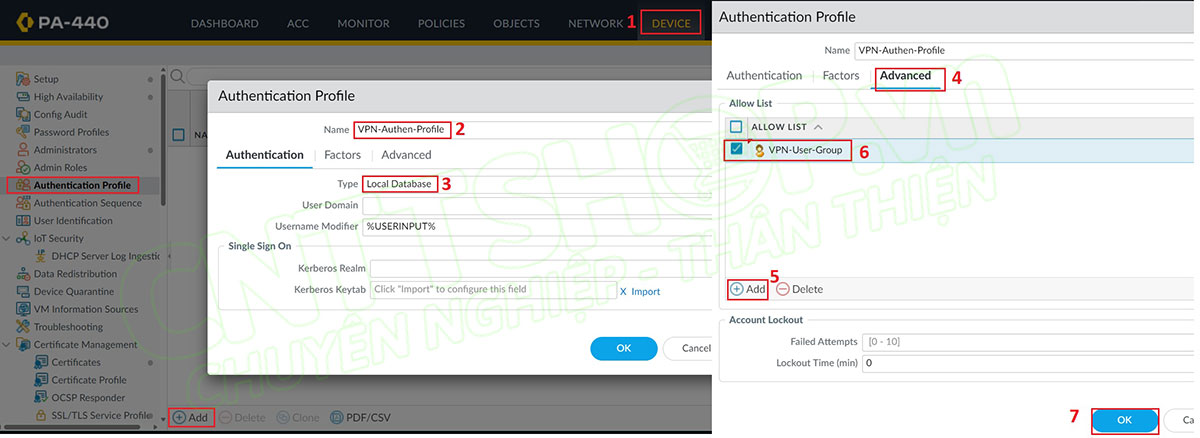

Tiếp theo, các bạn chuyển sang menu Authentication Profile, nhấn Add để tạo.

- Name: mình sẽ đặt là VPN-Authen-Profile.

- Type: chọn Local Database để sử dụng tài khoản tạo trên firewall.

- Chuyển sang tab Advanced.

- Nhấn Add và chọn Allow List là VPN-User-Group vừa tạo, hoặc các bạn cũng có thể chọn All để cho phép tất cả User có trên firewall.

- Nhấn Ok để tạo.

Cấu hình Firewall Zone và Tunnel Interface

Đối với Global Protect VPN, bạn cần phải cấu hình Tunnel Interface và 1 Zone cho VPN.

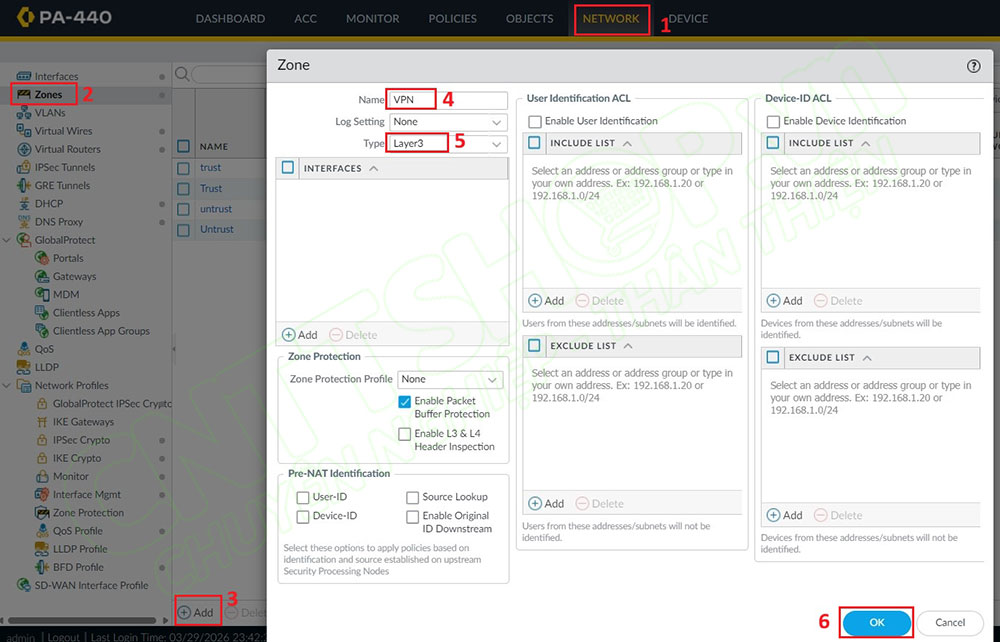

Các bạn chuyển sang menu Network > Zones, nhấn Add để tạo.

Các bạn hoàn toàn có thể gán VPN vào 1 Zone có sẵn như zone Trust dùng cho mạng LAN chẳng hạn. Tuy nhiên trong mô trường thực tế, chúng ta nên tạo 1 Zone riêng cho VPN để chúng ta có thể phân tách traffic VPN và dễ dàng thiết lập các chính sách bảo mật và NAT.

- Mình sẽ tạo thêm 1 zone tên là VPN.

- Type chọn Layer3.

- Nhấn OK để tạo.

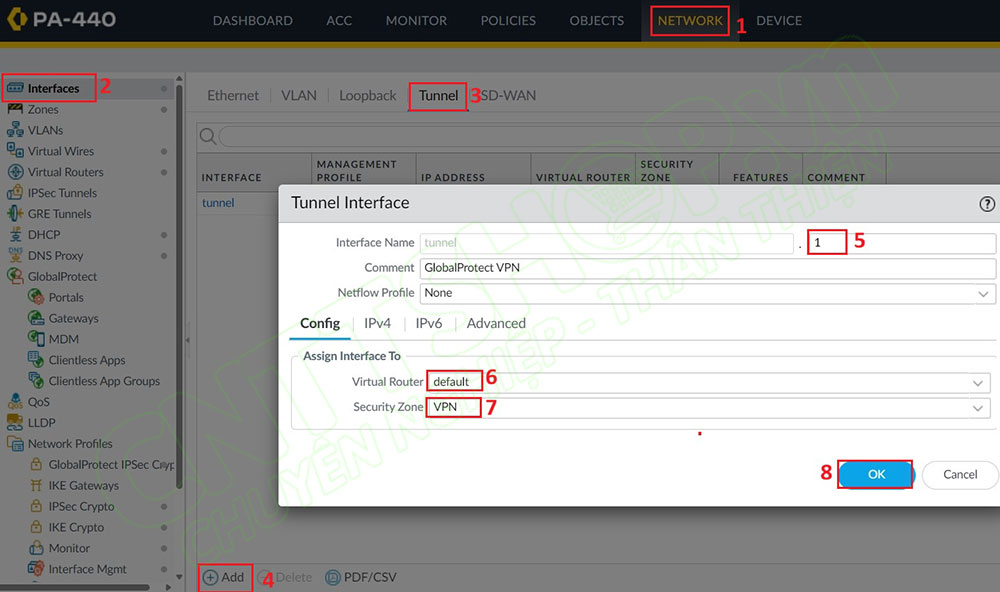

Tiếp theo các bạn chuyển sang menu Interfaces, chuyển sang tab Tunnel.

- Ở đây có 1 Interface Tunnel, các bạn có thể tạo thêm hoặc sử dụng luôn Interface này cũng được. Mình sẽ tạo tunnel mới là tunnel.1.

- Virtual Router: chọn default.

- Security Zone: chọn zone VPN vừa tạo. Các bạn chỉ cần gán tunnel vào zone, còn IP thì chúng ta không cần cấu hình.

- Nhấn OK để tạo.

Cấu hình Firewall Policy và NAT rule

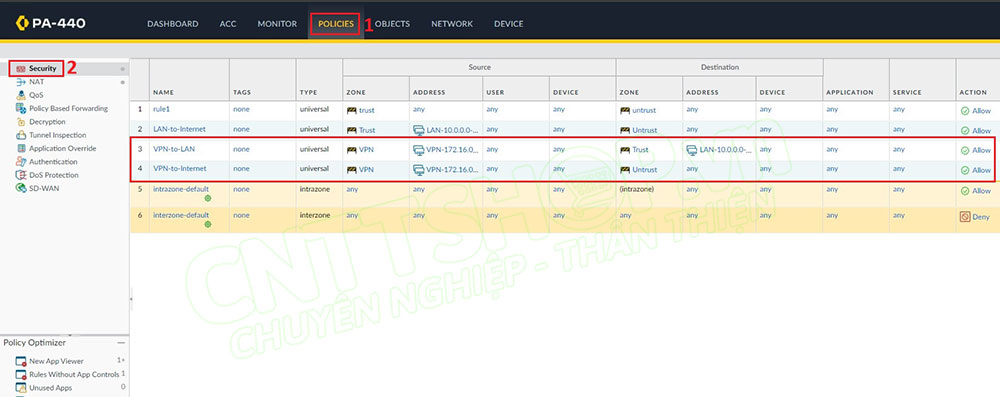

Tiếp theo chúng ta sẽ cần phải cấu hình Firewall policy để cho phép VPN truy cập vào mạng LAN. Nếu các bạn sử dụng VPN là Full-tunnel thì chúng ta sẽ cần tạo thêm policy cho VPN ra Internet, và NAT rule để NAT IP VPN nữa.

Các bạn truy cập vào menu Policies > Security, tạo 1 rule để cho phép truy cập giữa zone VPN và zone Trust. Nếu sử dụng Full-Tunnel thì các sẽ cần tạo thêm 1 policy để cho phép VPN truy cập ra Internet, còn nếu dùng split-tunnel thì các bạn không cần policy này.

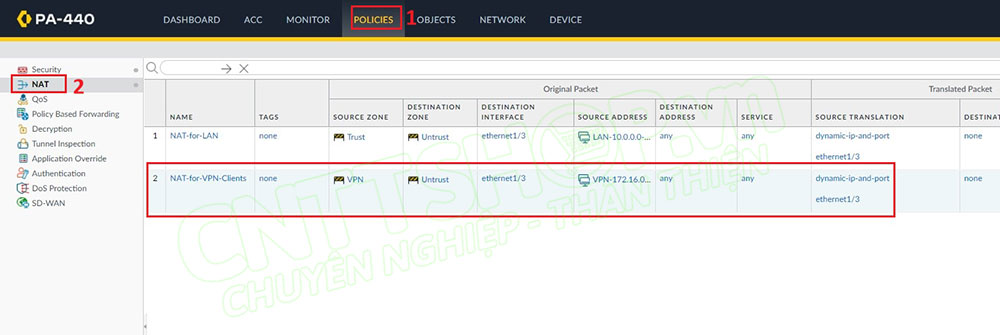

Trong trường hợp Full-Tunnel thì chúng ta cũng cần tạo thêm 1 NAT policy để VPN Client có thể được NAT ra ngoài Internet.

Các bạn chuyển sang menu NAT, Tạo 1 NAT rule mới, mình sẽ đặt tên là NAT-for-VPN để NAT cho VPN Clients.

Cấu hình GlobalProtect Gateway

Tiếp theo chúng ta sẽ cấu hình Global Protect Gateway cho VPN.

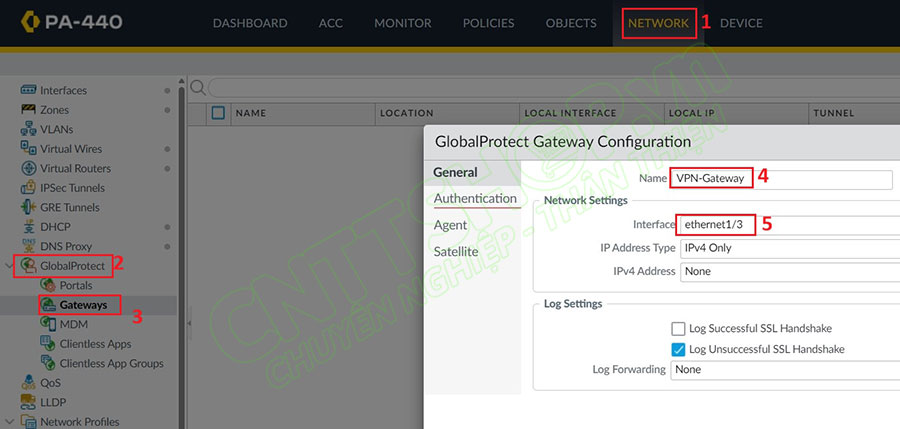

Các bạn truy cập sang menu Network > GlobalProtect > Gateways, nhấn Add để tạo gateway mới.

- Name: mình sẽ đặt là VPN-Gateway.

- Interface: chọn cổng WAN, trong mô hình của mình là cổng ethernet1/3.

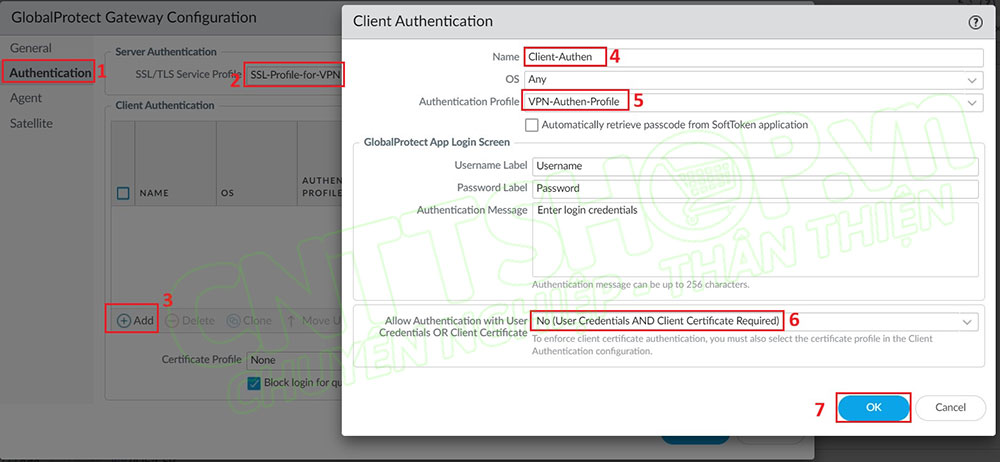

Chuyển sang tab Authentication.

- SSL/TLS Service Profile: chúng ta sẽ chọn Profile SSL-Profile-for-VPN đã tạo ở bước trước.

- Nhấn Add trong phần Client Authentication.

- Name: mình sẽ đặt là Client-Authen.

- OS thì để mặc định là Any để cho phép tất cả các hệ điều hành. Các bạn có thể giới hạn chỉ Windows nếu trong hệ thống chỉ có các máy tính windows chẳng hạn.

- Authentication Profile: chọn Profile VPN-Authen-Profile đã tạo cho xác thực ở bước trước.

- Nhấn OK.

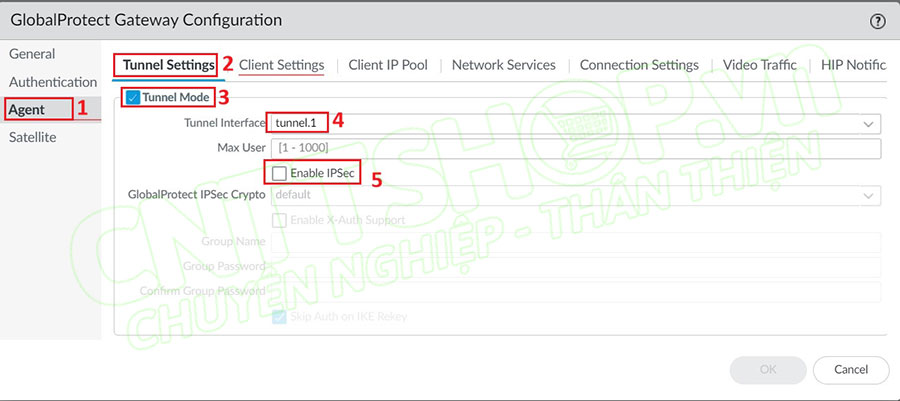

Chuyển sang tab Agent.

- Tích chọn Tunnel Mode và chọn Interface tunnel.1 đã tạo.

- Bỏ tích chọn Enable IPSec. Nếu tích chọn thì mặc định firewall sẽ sử dụng IPSec để thiết lập tunnel. Tuy nhiên với GlobalProtect thì chúng ta sẽ sử dụng SSL, do vậy thì chúng ta sẽ tắt IPSec đi.

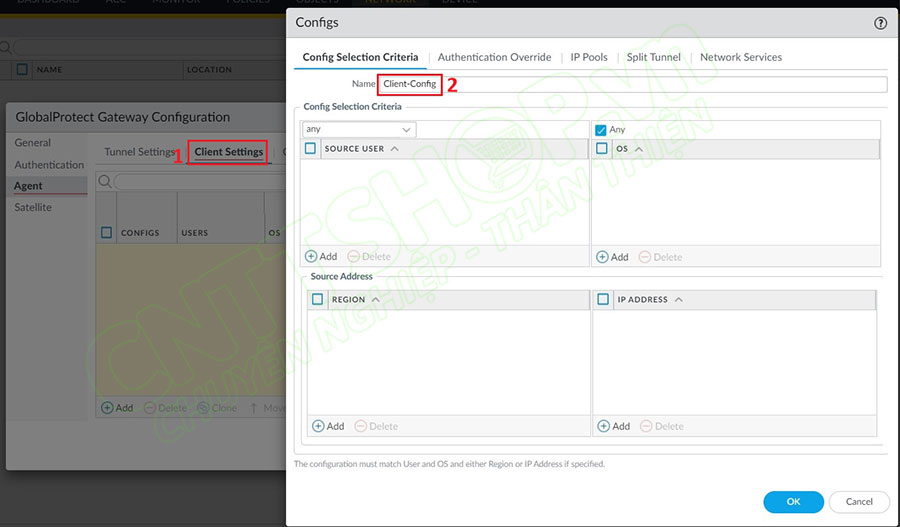

Chuyển sang tab Client Settings, nhấn Add. Name mình sẽ đặt là Client-Config.

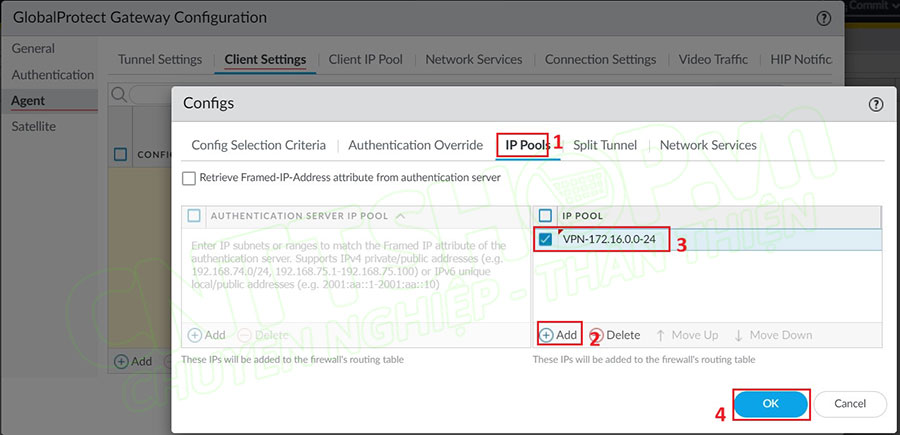

Chuyển sang tab IP Pools, nhấn Add và chọn Pool sẽ sử dụng để cấp IP cho VPN Clients.

Chuyển sang tab Split Tunnel.

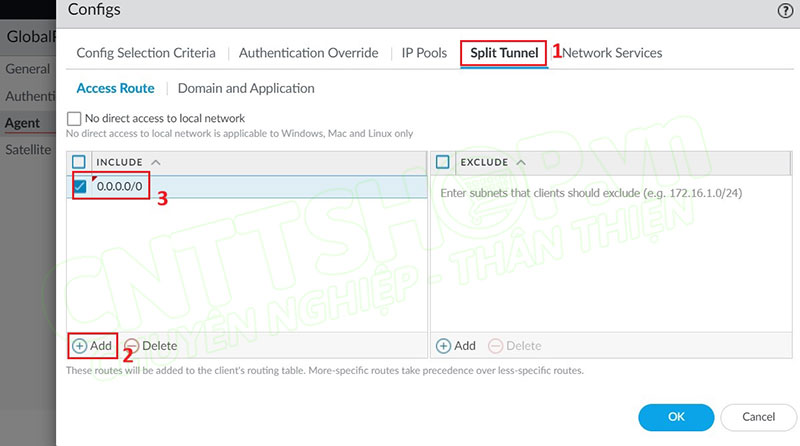

Đây là nơi các bạn cấu hình xem những dải IP đích nào sẽ được route qua VPN Tunnel. Sẽ có 2 tuỳ chọn là Include và Exclude. Ví dụ Nếu các bạn muốn toàn bộ traffic của VPN Clients, bao gồm cả traffic internet thông thường đều đi qua Firewall, tương đương với full-tunnel mà mình đã đề cập, thì chúng ta sẽ nhập trong phần Include là 0.0.0.0/0. Khi đó chúng ta sẽ cần 1 Policy và 1 NAT rule cho VPN ra Internet như lúc trước mình đã cấu hình. Còn nếu các bạn chỉ muốn traffic truy cập vào dải LAN nội bộ mới đi qua VPN tunnel, còn traffic khác thì sẽ sử dụng WAN của client, thì chúng ta sẽ nhập các dải LAN nội bộ vào, ví dụ trong mô hình của mình là dải 10.0.0.0/24.Trường hợp này thì các bạn chỉ cần cấu hình policy từ VPN vào LAN, còn không cần policy và NAT rule ra Internet nữa. Exclude là để loại trừ 1 hoặc 1 số IP nào ra khỏi range mà chúng ta đã nhập trong phần Include. Các bạn cũng có thể nhập theo domain, dịch vụ hoặc ứng dụng. Mình sẽ cấu hình là full tunnel nên mình sẽ nhập 0.0.0.0/0.

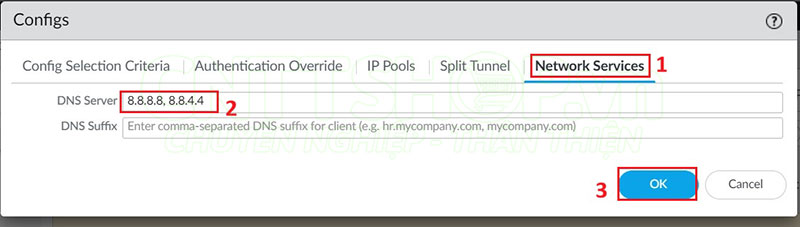

Tab Network Services để chúng ta cấu hình DNS Server cho VPN Client, các bạn có thể nhập DNS Server tuỳ ý.

Nhấn OK để tạo.

Trong tab Agent cũng có các menu Client IP Pool, Network Services, các Menu này cũng tương tự như menu các bạn vừa cấu hình trong Client Settings, nhưng đây là ở level Gateway, còn lúc trước là cho các Client khớp với những điều kiện mà chúng ta đã cấu hình trong Client Settings, tương đương Level Client. Firewall sẽ ưu tiên level client trước, nên phần này các bạn có thể bỏ qua.

Như vậy là chúng ta cấu hình đủ thông số cơ bản cho Gateway. Nhấn OK để tạo.

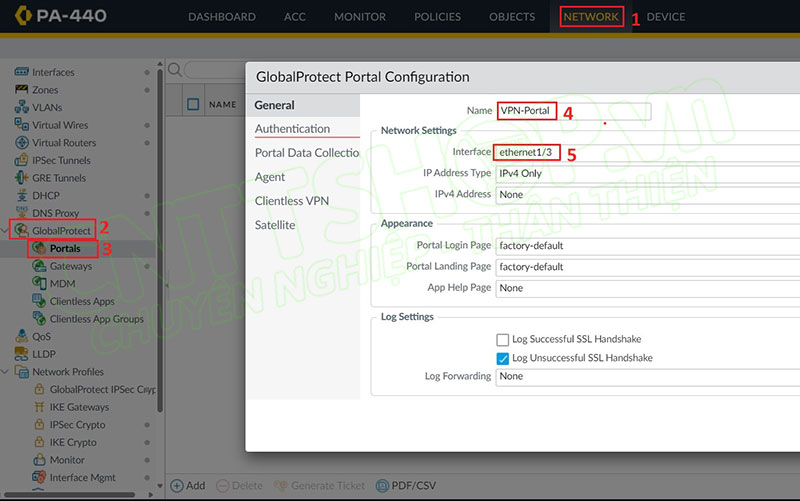

Cấu hình Portal

Tiếp theo các bạn chuyển sang menu Network > GlobaProtect > Portals, nhấn Add để tạo 1 Portal mới.

- Name: mình sẽ đặt là VPN-Portal.

- Interface: chọn cổng WAN chứa IP Public sẽ được sử dụng để kết nối VPN.

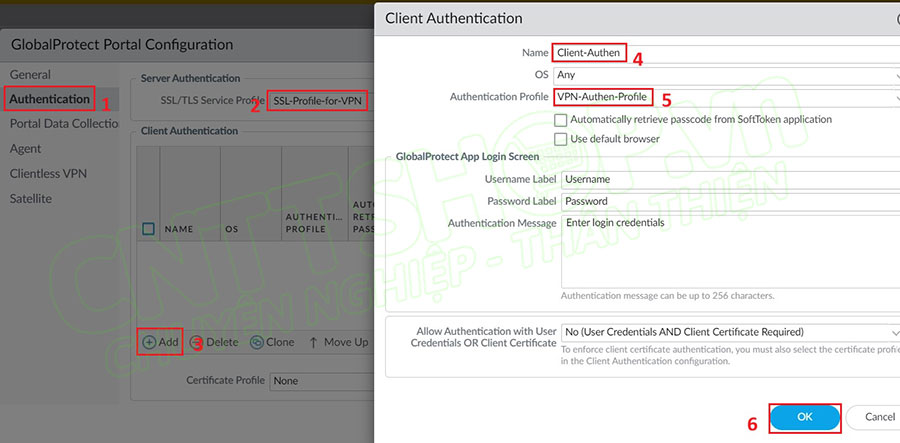

Chuyển sang tab Authentication. Các cấu hình cũng tương tự như trong phần Gateways, các bạn chọn SSL/TLS Service Profile và cấu hình Client Authentication như lúc trước là được.

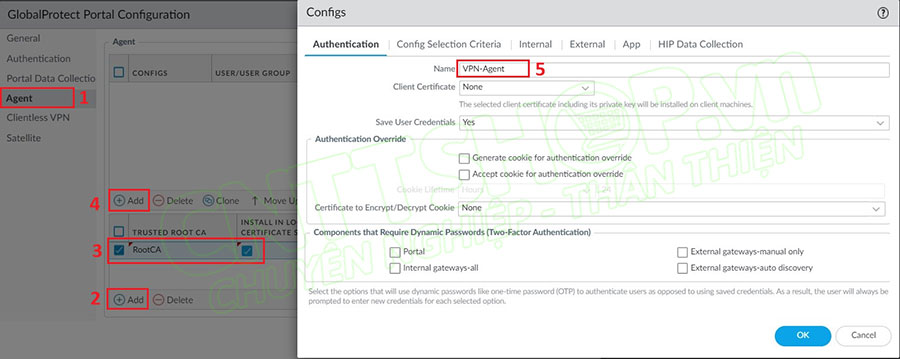

Chuyển sang tab Agent.

- Trong Trusted Root CA, nhấn Add và chọn RootCA đã tạo ở bước 1.

- Trong phần Agent, nhấn Add để cấu hình thông tin cho Agent, mình sẽ đặt tên là VPN-Agent.

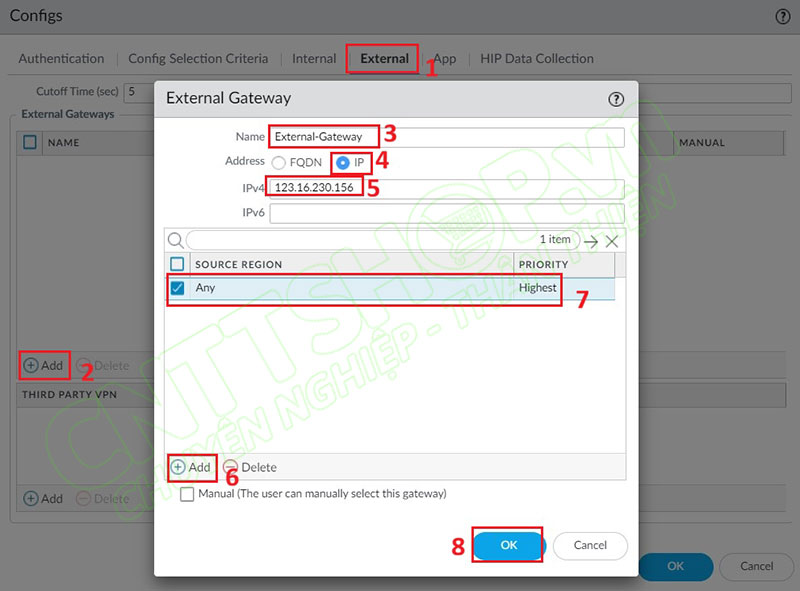

Chuyển sang tab External, nhấn Add để thêm Gateways đã tạo ở bước trước vào Portal.

- Name: mình sẽ đặt là External-Gateway.

- Address: chọn IP và nhập IP WAN sử dụng để kết nối VPN.

- Source Region: nhấn Add và chọn Any.

- Nhấn OK.

Download ứng dụng GlobalProtect

Kết nối VPN

Kết luận

Việc triển khai VPN Remote Access qua GlobalProtect trên Firewall Palo Alto là giải pháp tối ưu để đảm bảo kết nối an toàn, linh hoạt cho người dùng từ xa mà vẫn tối ưu hóa được chi phí đầu tư ban đầu. Bằng cách nắm vững quy trình cấu hình Certificate và thiết lập Portal/Gateway đúng chuẩn, hệ thống mạng của doanh nghiệp sẽ được bảo vệ toàn diện trước các nguy cơ xâm nhập trái phép.

Nếu bạn đang tìm kiếm một giải pháp bảo mật chuyên sâu hoặc cần hỗ trợ kỹ thuật chi tiết hơn cho hệ thống Firewall Palo Alto, hãy liên hệ ngay với CNTTShop.

Với vị thế là nhà phân phối và đơn vị tư vấn giải pháp bảo mật Palo Alto Networks hàng đầu tại Việt Nam, CNTTShop không chỉ cung cấp thiết bị chính hãng với đầy đủ License mà còn đồng hành cùng khách hàng trong việc khảo sát, thiết kế và triển khai các kịch bản bảo mật phức tạp nhất.

.png)

.png)

.png)

Bình luận bài viết!