Hướng dẫn cấu hình High Availability (HA) trên firewall Palo Alto

Trong bài viết này, chúng ta sẽ cùng nhau làm chủ tính năng High Availability (HA) - giải pháp dự phòng quan trọng nhất trên Firewall Palo Alto. Bài viết sẽ đi sâu vào thực hành cấu hình thực tế, giúp hệ thống mạng của bạn luôn duy trì kết nối 24/7 ngay cả khi có sự cố phần cứng.

Hãy cùng bắt đầu ngay nhé!

High Availability Model và yêu cầu

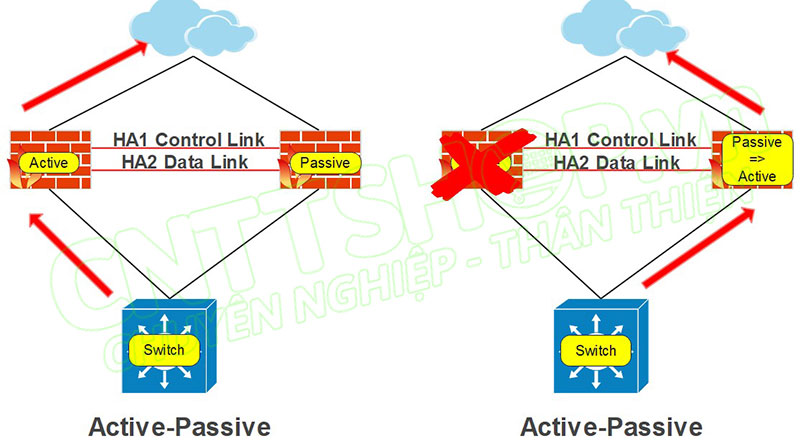

Các Firewall Palo Alto sẽ hỗ trợ 2 mô hình HA là Active-Active và Active-Passive. Hai mô hình HA này về cách hoạt động thì cũng tương tự như các hãng firewall khác.

- Với mô hình Active-Passive, tại một thời điểm chỉ có một Firewall xử lý lưu lượng (Active), trong khi thiết bị còn lại ở trạng thái chờ (Passive). Thiết bị Active liên tục đồng bộ cấu hình, bảng session và trạng thái thông qua các cổng HA1 (Control Plane) và HA2 (Data Plane). Nếu node Active gặp sự cố, node Passive sẽ tiếp quản ngay lập tức mà không làm gián đoạn dịch vụ. Đây là mô hình phổ biến nhất (chiếm hơn 90% thực tế) nhờ ưu điểm: dễ quản lý, hỗ trợ đầy đủ các tính năng (bao gồm cả PPPoE và Layer 2), và tránh được các lỗi định tuyến phức tạp.

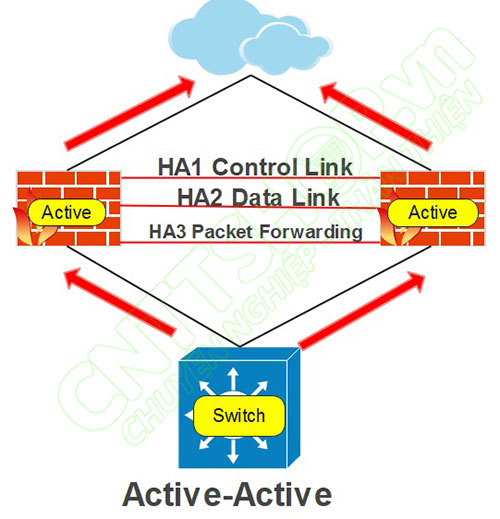

- Ngược lại, mô hình Active-Active cho phép cả hai thiết bị cùng xử lý lưu lượng đồng thời. Mô hình này thường được dùng trong các kịch bản định tuyến bất đối xứng hoặc khi cần duy trì trạng thái các giao thức định tuyến động (OSPF, BGP) trên cả hai node. Active-Active yêu cầu thêm một liên kết chuyên dụng là HA3 (Packet Forwarding Link) để luân chuyển các gói tin giữa hai thiết bị. Lưu ý rằng Active-Active không hỗ trợ các interface Layer 2 và PPPoE. Trong hầu hết trường hợp, nếu thiết bị đã được tính toán hiệu suất, sizing đủ đáp ứng tải, mô hình Active-Passive vẫn là lựa chọn tối ưu và an toàn nhất.

Về yêu cầu của HA, thì cũng như hãng khác, chúng ta sẽ phải có 2 thiết bị cùng model, cùng phiên bản OS, cùng phiên bản của các module như IPS, Antivirus… và phải có các gói license giống hệt nhau.

Một vấn đề cần lưu ý là các bạn sẽ cần mua license giống nhau cho cả 2 thiết bị trong cụm HA, dù chúng ta sử dụng mô hình active-active hay active-passive. Do vậy, nếu các bạn đã thiết kế hệ thống chạy HA ngay từ đầu, thì các bạn nên đặt mua firewall Palo Alto theo cặp HA, như vậy thì chi phí sẽ thấp hơn nhiều so với việc chúng ta mua 2 firewall lẻ.

Mô hình HA trên Firewall Palo Alto

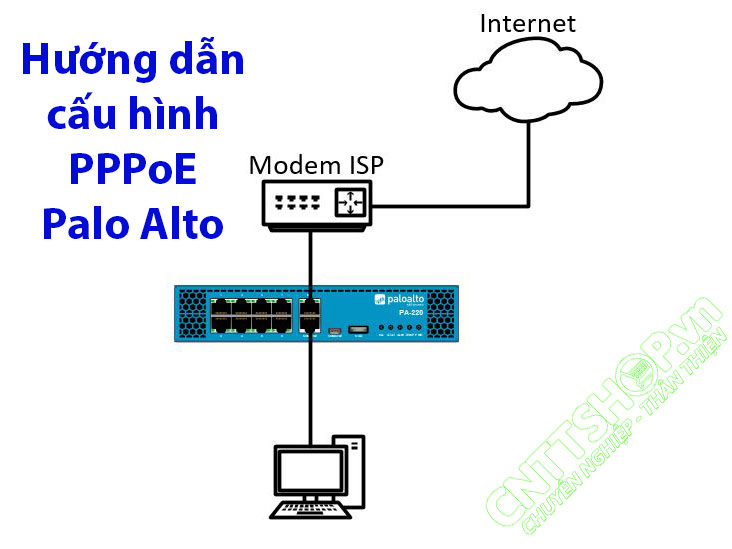

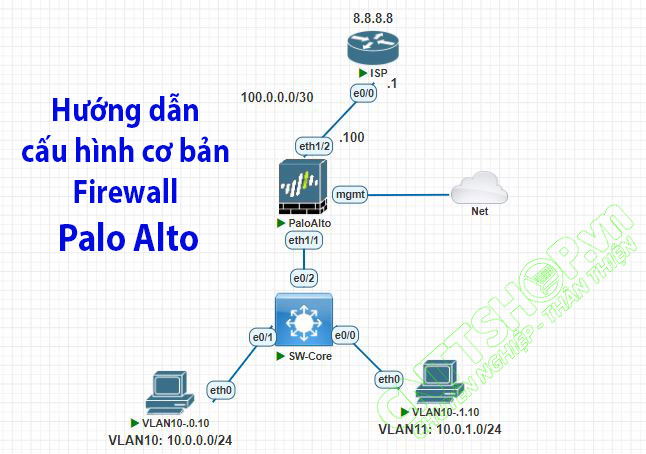

Với HA thì cũng có nhiều mô hình triển khai, nên mình sẽ lấy 1 mô hình cơ bản nhất, được sử dụng trong hầu hết các trường hợp.

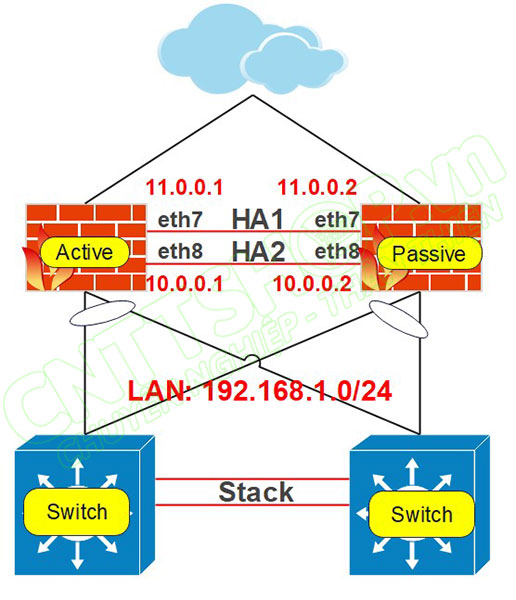

Mình sẽ có 1 cặp firewall chạy HA Active-Passive, firewall này sẽ kết nối trực tiếp với đường Internet PPPoE của nhà mạng. Bên dưới mình có 1 cặp core switch chạy Stack, kết nối full-mesh lên firewall.

Giữa 2 Firewall mình sử dụng 2 link HA, theo yêu cầu tối thiểu, còn các bạn có thể kết nối thêm nhiều link nếu muốn. Cổng Ethernet7 sẽ là cổng HA1 cho Control Plane, còn Ethernet8 sẽ là cổng HA2 cho Data Plane.

Chúng ta sẽ cần sử dụng 2 dải IP cho 2 link HA này, các bạn sử dụng dải IP nào cũng được, miễn là khác nhau và chưa được sử dụng trong mạng LAN là được. Mình sẽ sử dụng 2 dải IP 11.0.0.0/24 cho link HA1 và 10.0.0.0/24 cho link HA2.

Bài viết này mình sẽ tập trung vào phần cấu hình HA, và giải thích ý nghĩa của các tuỳ chọn khi cấu hình HA, nên mình sẽ không giải thích về cách đấu nối và cấu hình cổng uplink, downlink, nội dung này mình sẽ làm 1 bài viết khác để tránh nội dung quá dài. Mình sẽ đi luôn vào chi tiết cấu hình HA.

Cấu hình HA trên firewall Palo Alto

Cấu hình HA trên firewall Active

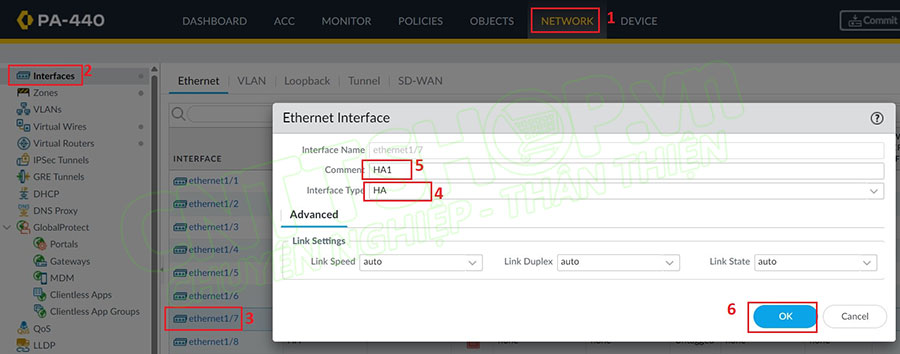

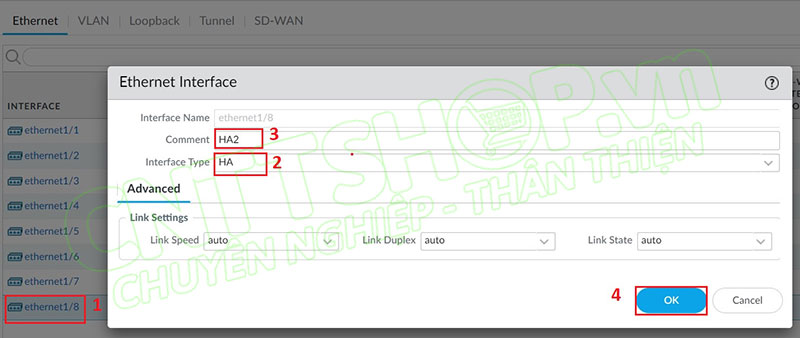

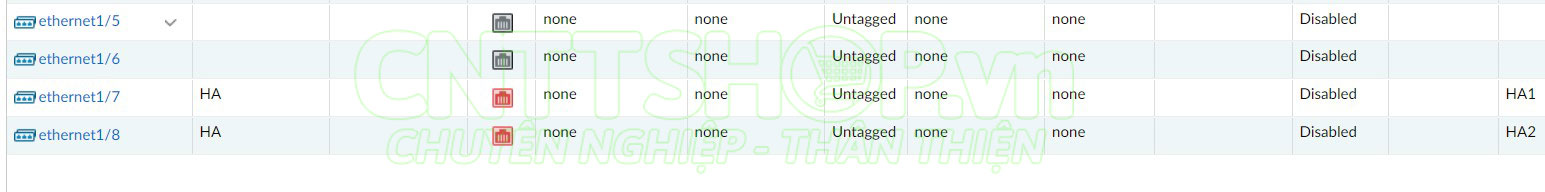

Đầu tiên, chúng ta sẽ cần phải định nghĩa cổng nào là cổng HA trước. Các bạn vào menu Network > Interface.

Click vào cổng sẽ sử dụng làm cổng HA, trong mô hình của mình thì cổng Ethernet7 là cổng HA1.

- Interface Type: chuyển sang HA.

- Comment: nhập là HA1 để phân biệt.

Tương tự cổng Ethernet8 sẽ là cổng HA2.

Nếu sử dụng nhiều cổng cho HA, thì các bạn chuyển toàn bộ các cổng đó sang Type là HA là được.

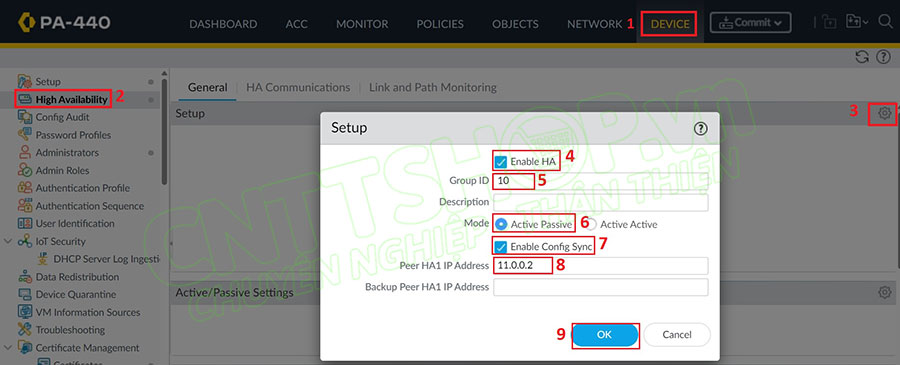

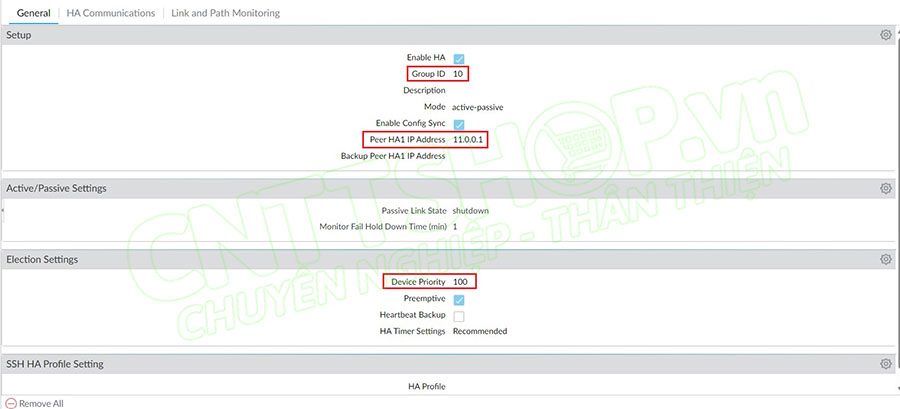

Sau khi cấu hình xong Interfaces, các bạn chuyển sang menu Device > High Availability. Nhấn biểu tượng Edit trong mục Setup.

- Tích chọn Enable HA.

- Group ID: thì các bạn nhập 1 ID bất kỳ từ 1 đến 63, tuy nhiên ID này cần phải giống nhau trên cả 2 thiết bị. Mình sẽ sử dụng ID 10.

- Mode: giữ nguyên Active-Passive. Trong hầu hết trường hợp thì các bạn nên dùng mode này, Active Active chúng ta chỉ sử dụng trong 1 số ít trường hợp liên quan đến routing, hoặc traffic cực lớn, khi đó chúng ta sẽ quan tâm đến việc chia tải hơn là dự phòng.

- Mục Enable Config Sync thì các bạn giữ nguyên, nghĩa là phải tích vào mục này để cấu hình sẽ tự động đồng bộ sang thiết bị còn lại.

- Peer HA1 IP Address là địa chỉ IP của thiết bị còn lại, sử dụng cho cổng HA1, mình đang cấu hình thiết bị Active, thì Peer IP này sẽ là của thiết bị Passive, trong mô hình của mình là 11.0.0.2.

- Backup Peer HA1 IP Address sử dụng khi các bạn có 4 link HA để dự phòng, trong đó 2 link làm HA1, 2 link làm HA2, nếu chỉ sử dụng mô hình chuẩn chỉ có 2 link thì các bạn bỏ qua mục này.

- Nhấn OK.

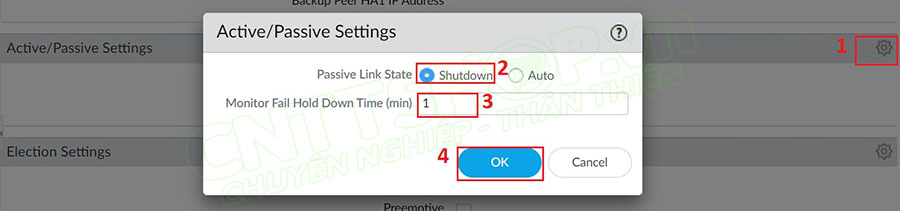

Phần Active-Passive Settings là tuỳ chọn, các bạn có thể cấu hình.

- Passive Link State: là cấu hình cho các cổng trên thiết bị Passive, chúng ta sẽ có 2 tuỳ chọn là Shutdown và Auto.

- Nếu chọn Shutdown thì toàn bộ các cổng trên Passive sẽ bị shutdown, và chỉ được Enable khi có chuyển đổi dự phòng. Đây là tuỳ chọn mặc định để đảm bảo không có loop trong mạng.

- Tuỳ chọn Auto thì các cổng trên thiết bị Passive vẫn sẽ hoạt động về mặt vật lý, nghĩa là vẫn UP, nhưng trạng thái sẽ là vô hiệu hoá, các cổng sẽ không tham gia vào quá trình chuyển tiếp gói tin hoặc học ARP. Điều này sẽ rút ngắn thời gian chuyển đổi dự phòng, tuy nhiên tuỳ chọn này có thể gây ra Loop nếu như firewall có các cổng layer 2 được cấu hình.

- Nếu dịch vụ cực kỳ quan trọng và các bạn mong muốn gián đoạn mạng khi firewall chính lỗi là ít nhất, thì các bạn có thể chuyển sang Auto, tuy nhiên cần đảm bảo không có các cổng layer 2. Còn không thì các bạn để Shutdown cho an toàn.

- Monitor Fail Hold Down Time (min): thì các bạn để mặc định là 1 phút. Đây là thời gian chờ được sử dụng khi không nhận được các gói hello hoặc heartbeats.

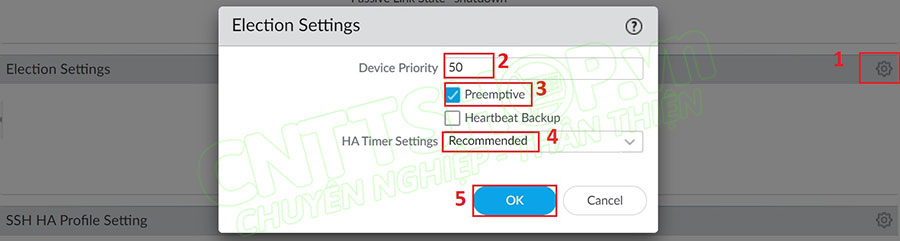

Trong phần Election Settings, các bạn sẽ thiết lập các thông số để bầu chọn firewall Active.

- Device Priority: sẽ quyết định firewall nào là Active, Priority thấp hơn sẽ trở thành Active, mặc định giá trị này là 100, nên firewall Active các bạn cấu hình về giá trị khác thấp hơn, mình sẽ cấu hình Priority là 50 cho firewall active.

- Tích chọn Preemptive để nếu cả 2 firewall cùng bình thường, thì firewall có Priority thấp hơn sẽ luôn giành lại quyền Active. Nếu không tích tuỳ chọn này, sau khi Failover, thì firewall vẫn sẽ giữ nguyên role là active, kể cả sau khi firewall có priority thấp hơn đã được khắc phục sự cố.

- Heartbeat Backup cho phép firewall sử dụng cổng Management để làm link dự phòng cho heartbeat và hello khi link chính bị lỗi. Các bạn chỉ tích vào mục này khi các bạn kết nối đầy đủ cổng quản lý của firewall, và các IP của cổng quản trị có thể ping được lẫn nhau.

- HA timer settings: để các bạn cài đặt các giá thời gian như thời gian gửi heartbeat, hello… Có 3 tuỳ chọn:

- Tuỳ chọn là Recommended là các giá trị Palo đã khuyến nghị sử dụng.

- Aggressive sẽ sử dụng timer ngắn hơn, cho phép chuyển đổi dự phòng nhanh hơn.

- Advanced cho phép chúng ta tuỳ chỉnh timer theo giá trị mong muốn.

- Nếu không phải các hệ thống kiểu Datacenter thì các bạn chọn Recommended là được.

- Nhấn OK.

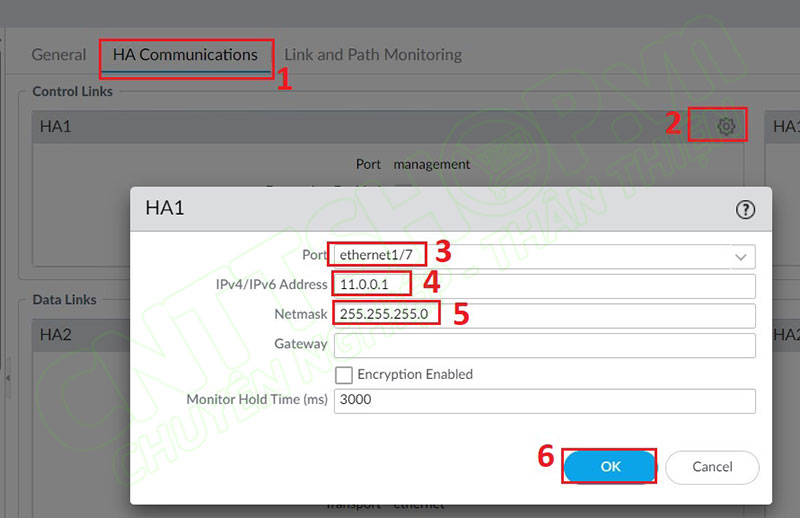

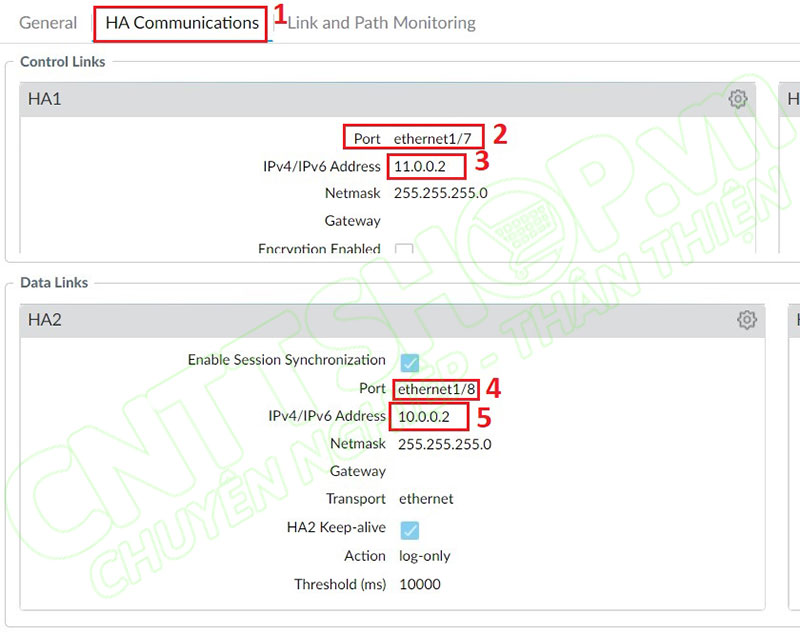

Chuyển sang tab HA Communications, tích chọn biểu tượng Edit trong phần Control Links (HA1):

- Port: chọn cổng quy hoạch làm HA1, trong mô hình của mình là cổng ethernet1/7.

- IPv4/IPv6 Address: nhập IP đã quy hoạch cho cổng này, trong mô hình của mình là IP 11.0.0.1.

- Netmask: mình sẽ sử dụng /24, cac bạn có thể sử dụng subnet /30 nếu muốn tiết kiệm IP.

- Vì 2 link nối trực tiếp nên Gateway các bạn không cần nhập.

- Các bạn cũng không cần tích vào Encryption Enable. Tuỳ chọn này sẽ mã hoá các key trao đổi giữa 2 firewall, các bạn chỉ nên dùng khi link HA được nối qua switch thôi.

- Nhấn OK.

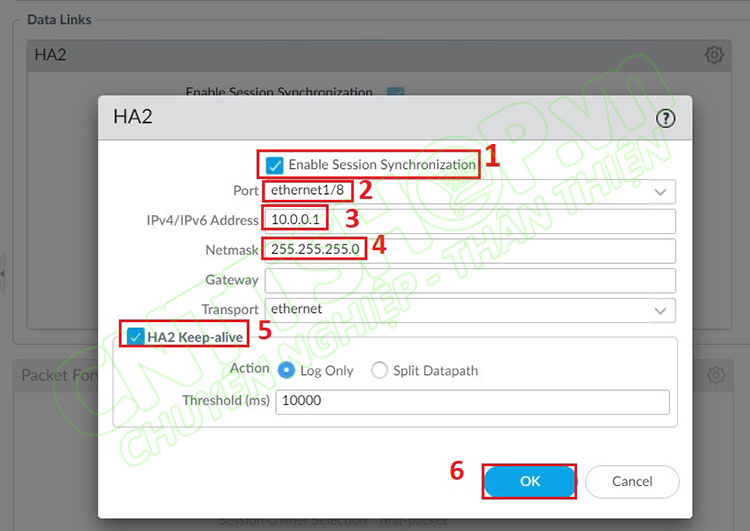

Tiếp theo nhấn Edit Data Links (HA2).

- Tuỳ chọn Enable Session Synchronization để đồng bộ phiên giữa 2 firewall. Tuỳ chọn này là mặc định và các bạn nên tích vào để quá trình failover sẽ diễn ra nhanh hơn, và ít gián đoạn mạng, do firewall passive đã có đủ thông tin các phiên.

- Port: chọn cổng đã quy hoạch cho HA2, trong mô hình của mình là cổng ethernet1/8.

- IPv4/IPv6 Address: nhập IP đã quy hoạch cho HA2, trong mô hình của mình là 10.0.0.1.

- Các bạn nên bật tuỳ chọn HA2 Keep-alive, khi bật thì firewall sẽ gửi các gói tin để kiểm tra trạng thái của link này. Action thì để mặc định là Log Only cho mode Active-Passive, khi link HA2 bị lỗi thì sẽ có log Critical để cảnh báo. Chúng ta chỉ sử dụng Split Datapath trong mô hình Active-Active thôi.

- Nhấn OK.

Các phần HA1 Backup và HA2 Backup sử dụng khi các bạn có 4 link HA, 2 link cho HA1 và 2 link cho HA2. Packet Forwarding là tuỳ chọn khi các bạn sử dụng chế độ Active-Active, khi đó chúng ta sẽ cần thêm link HA3 cho việc chuyển tiếp gói tin giữa 2 firewall, nên chúng ta sẽ bỏ qua phần này.

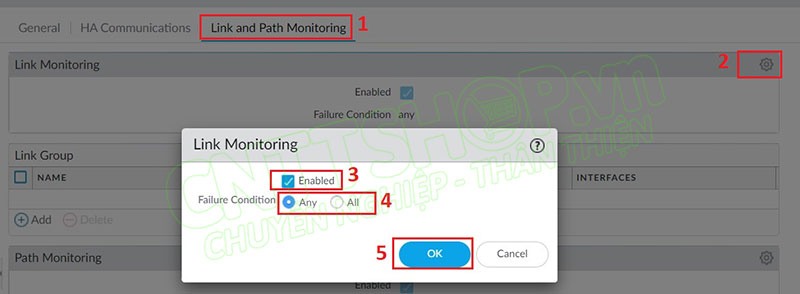

Tiếp theo các bạn chuyển sang menu Link and Path Monitoring. Đây là menu để các bạn cấu hình thêm các điều kiện để chuyển đổi dự phòng. Mặc định nếu chỉ cấu hình ở 2 tab General và HA Communications thì firewall sẽ chỉ chuyển đổi dự phòng khi không nhận được heartbeat, tương đương với việc firewall bị lỗi phần cứng hoặc phần mềm.

Link and Path Monitoring cho phép các bạn xác định thêm điều kiện để chuyển đổi dự phòng. Link monitoring cho phép các bạn theo dõi trạng thái các cổng hoặc dịch vụ thông qua PING. Nếu cổng hoặc dịch vụ bị lỗi thì firewall cũng sẽ thực hiện failover.

Phần này các bạn cần tính toán cẩn thận, chúng ta chỉ nên monitor những link quan trọng, và chọn điều kiện Failure tương ứng để tránh firewall không thực hiện failover liên tục. Ví dụ trong những link chúng ta monitor có 1 link nào đó không quan trọng, hoặc chỉ nối xuống 1 toà, 1 phòng ban nhỏ, và chọn Any, thì khi link đó lỗi thì firewall sẽ vẫn chuyển đổi dự phòng, và có thể dẫn đến gián đoạn mạng cho toàn bộ hệ thống.

Để cấu hình phần Monitor Link thì cũng khá đơn giản. Các bạn click vào biểu tượng edit của phần Link Monitoring để định nghĩa quy tắc. Đây là quy tắc ở mức Global.

- Tích chọn Enabled.

- Failure Condition: Any nghĩa là bất kỳ link nào trong các link mà các bạn monitor bị lỗi thì firewall sẽ Failover. Còn All là toàn bộ các link được cấu hình monitor bị lỗi thì mới Failover.

- Nhấn OK.

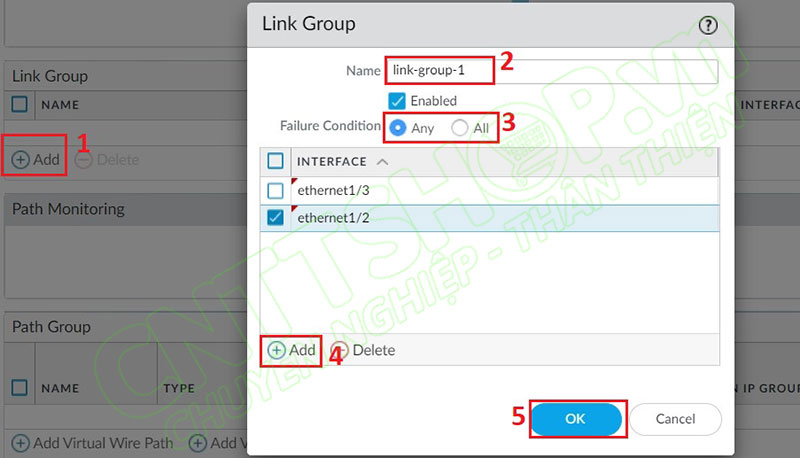

Để add các link cần theo dõi thì các bạn chỉ cần nhấn Add ở phần Link Group.

- Name: Đặt tên cho Group.

- Failure Condition: Chọn điều kiện Failover, nhưng điều kiện này áp dụng cho Group này. Firewall sẽ sử dụng Condition ở mức group trước.

- Nhấn Add để thêm các cổng cần Monitor.

Nếu các bạn muốn Monitor theo dịch vụ thì chúng ta có thể sử dụng Path Monitoring. Path Monitoring cho phép các bạn ping đến 1 địa chỉ IP nào đó để kiểm tra. Nếu bị đứt ping thì Firewall sẽ thực hiện Failover.

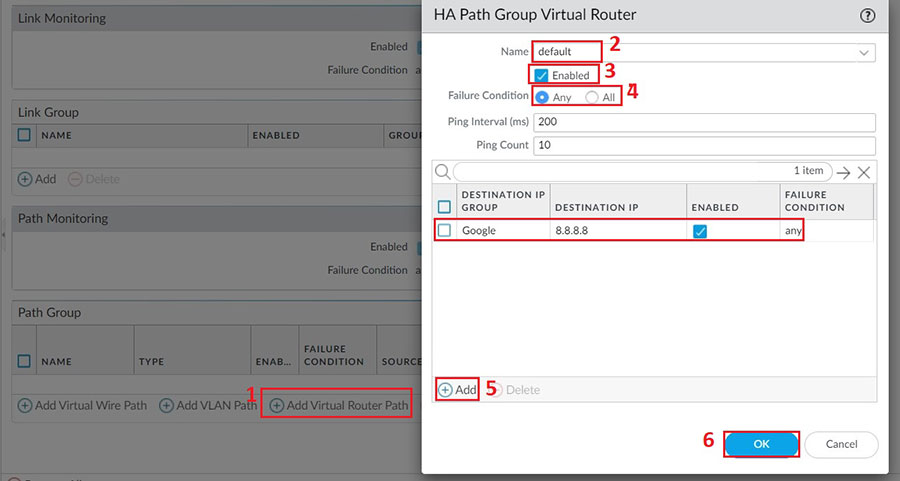

Ở đây sẽ có 3 mục, nhưng với Firewall Layer 3 thì chúng ta sẽ sử dụng Virtual Router Path. Virtual Wire Path sử dụng khi firewall transparent, và VLAN Path sử dụng chủ yếu cho trường hợp firewall chạy Layer 2, VLAN bridging thôi. Nhấn Add Virtual Router Path.

- Name: chọn default.

- Tích chọn Enabled.

- Failure Condition: chọn điều kiện so sánh là Any hoặc All.

- Nhấn Add, sau đó nhập địa chỉ IP đích sẽ sử dụng để kiểm tra dịch vụ.

- Nhấn OK.

Phần monitor thì mỗi 1 hệ thống khác nhau, việc cấu hình thì rất dễ, khó là các bạn cần tính toán xem sẽ monitor cái gì, và monitor thế nào cho phù hợp với yêu cầu HA, nên mình sẽ không cấu hình phần này.

Sau khi cấu hình xong thì các bạn Commit để áp dụng cấu hình.

Cấu hình HA trên Firewall Passive

Trên firewall Passive, đầu tiên chúng ta cũng cần chuyển 2 cổng ethernet 1/7 và ethernet 1/8 sang mode HA.

Tiếp theo mình sẽ cấu hình HA. Các cấu hình trên firewall tương tự như trên Firewall Active, các bạn chỉ cần lưu ý 1 vài thông số:

- Group ID: các bạn nhập ID giống với trên Firewall Active, mình đang sử dụng ID 10.

- Peer HA1 IP Address: là IP HA1 của firewall Active, trong mô hình của mình là 11.0.0.1.

- Device Priority: trên firewall Passive thì các bạn cần cấu hình giá trị cao hơn firewall Active. Active mình đang cấu hình là 50, nên trên Passive mình sẽ để cấu hình mặc định là 100.

- Các thông số khác cấu hình tương tự như firewall Active.

Tương tự trong tab HA Communications, các bạn cũng cấu hình tương tự như firewall Active:

- Trong mục HA1:

- Port: chọn ethernet1/7.

- IPv4/IPv6 Address: nhập IP cổng HA1, trong mô hình của mình là 11.0.0.2.

- Trong mục HA2:

- Port: chọn ethernet1/8.

- IPv4/IPv6 Address: nhập IP cổng HA1, trong mô hình của mình là 10.0.0.2.

Sau khi cấu hình xong thì chúng ta cần phải Commit để áp dụng cấu hình.

Kiểm tra trạng thái HA

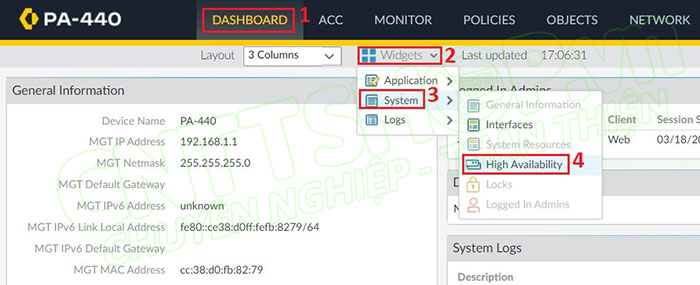

Sau khi Commit xong thì 2 firewall sẽ thiết lập HA với nhau. Các bạn có thể kiểm tra trạng thái trong menu Dashboard, click vào menu Widgets > System. Nhấn vào High Availability để thêm widget cho HA.

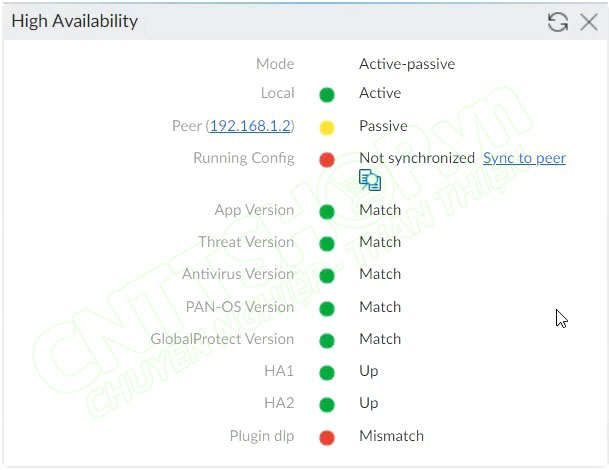

Trong widget này chúng ta có thể xem được các thông tin cơ bản về HA như Role hiện tại của firewall đang là gì, cấu hình đã được đồng bộ hay chưa, các version của các module có match với nhau hay không, hoặc trạng thái của 2 cổng HA1 và HA2.

Ví dụ như ảnh trên hiện tại 2 firewall đang chưa đồng bộ, do 2 firewall vừa mới thiết lập HA xong, các bạn chỉ cần chờ 1 lúc để firewall đồng bộ cấu hình xuống Passive. Nếu muốn đồng bộ luôn thì các bạn nhấn Sync to peer để ép firewall đồng bộ ngay.

Phần Plugin DLP mismatch thì cũng không quan trọng. Khi trỏ chuột vào các bạn sẽ thấy, firewall active đang cài bản 5.0.1, còn firewall Passive thì chưa cài plugin này. Trong trường hợp các bạn có cấu hình các tính năng liên quan đến DLP, thì chúng ta sẽ phải cài module này lên firewall Passive, và cùng phiên bản. Còn nếu không sử dụng DLP thì sẽ không ảnh hưởng gì. Tốt nhất thì các bạn vẫn nên update và cài đặt sao cho 2 firewall giống hệt nhau để khi xảy ra chuyển đổi dự phòng sẽ không phát sinh các lỗi không mong muốn.

Kết luận

Hy vọng bài hướng dẫn này đã giúp bạn nắm vững cách triển khai High Availability (HA) trên Firewall Palo Alto để đảm bảo hệ thống mạng luôn vận hành ổn định và sẵn sàng cho mọi tình huống sự cố. Việc cấu hình đúng kỹ thuật không chỉ bảo vệ dữ liệu mà còn tối ưu hóa hiệu suất đầu tư cho doanh nghiệp.

Nếu bạn đang tìm kiếm giải pháp bảo mật chuyên sâu hoặc cần trang bị thiết bị chính hãng, CNTTShop tự hào là nhà phân phối Firewall Palo Alto uy tín tại Việt Nam. Với đội ngũ kỹ thuật giàu kinh nghiệm và chính sách hỗ trợ tận tâm, CNTTShop cam kết mang đến những sản phẩm chất lượng và giải pháp tối ưu nhất cho hạ tầng CNTT của bạn.

.png)

.png)

.png)

Bình luận bài viết!