Hướng dẫn cấu hình IPSec VPN Site-to-Site trên Router Teltonika

Trong bài viết này, mình sẽ hướng dẫn các bạn cấu hình IPSec VPN Site-to-Site trên các thiết bị gateway hoặc router của Teltonika. IPSec VPN là 1 cách tương đối đơn giản để các bạn có thể thiết lập kết nối giữa 2 mạng LAN tại 2 site khác nhau. Với IPSec VPN, các bạn có thể thiết lập tunnel với bất kỳ thiết bị router hoặc firewall của các hãng khác nhau, miễn sao các thông số mà các bạn cấu hình cho VPN ở 2 đầu thiết bị giống nhau là được. Các bạn có thể cấu hình VPN với Cisco, Fortigate, Mikrotik, Draytek... đều được. Hướng dẫn này cũng áp dụng chung cho tất cả các mã Router Teltonika.

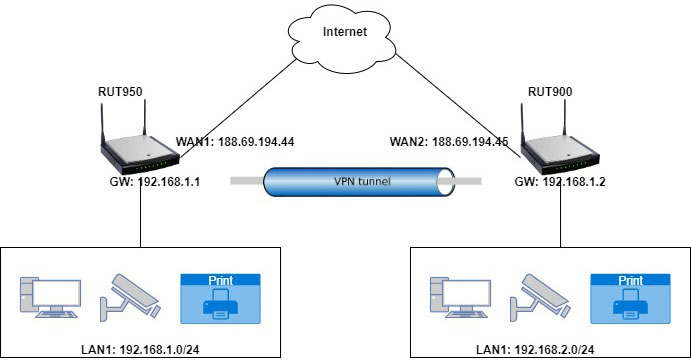

Mô hình và các thông số VPN Tunnel

Mô hình kết nối

Mình sử dụng 1 mô hình đơn giản, bao gồm 2 site. Mỗi site sử dụng 1 router Teltonika, trong thực tế các bạn có thể sử dụng 1 đầu là bất kỳ loại thiết bị nào, miễn sao 2 đầu các bạn cấu hình các thông số VPN Phase 1 và Phase 2 giống nhau là được. Các thông số VPN trong bài viết này mình sẽ cấu hình như bảng bên dưới.

Thông số cấu hình cho VPN Tunnel

Dưới đây là bảng thông số mình sử dụng cho VPN tunnel trong ví dụ này.

| IPSec | ||

| Thông số | Site 1 | Site 2 |

| IKE Version | IKEv1 | IKEv1 |

| Peer IP | 188.69.194.45 | 188.69.194.44 |

| Local Subnet | 192.168.1.0/24 | 192.168.2.0/24 |

| Remote Subnet | 192.168.2.0/24 | 192.168.1.0/24 |

| Pre-Shared Key | ipsec | ipsec |

| Type | Tunnel | Tunnel |

| Phase1 | ||

| Encryption algorithm | 3DES | 3DES |

| Authentication | SHA1 | SHA1 |

| DH Group | MODP1536 (Group 5) | MODP1536 (Group 5) |

| Lifetime | 8 giờ | 8 giờ |

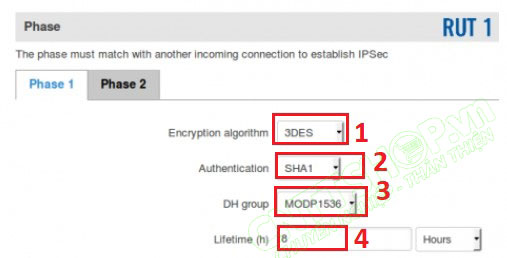

| Phase2 | ||

| Encryption algorithm | 3DES | 3DES |

| Authentication | SHA1 | SHA1 |

| DH Group | MODP1536 (Group 5) | MODP1536 (Group 5) |

| Lifetime | 8 giờ | 8 giờ |

Các bạn lưu ý thông số DH Group trên teltonika sẽ khác 1 số dòng Firewall như Fortigate (trên Fortigate sẽ hiển thị là group 2, 5...) nên các bạn cần quy đổi từ MODP sang Group tương ứng. Như trong thông số của mình thì MODP1536 tương ứng với DH Group 5. Thông số Lifetime cũng được tính bằng giờ, nên các bạn cần quy đổi sang giây để 2 thông số này giống nhau trên 2 đầu. Dưới đây là bảng DH Group và số bit tương ứng:

| group1 | 768-bit Modular Exponential (MODP) algorithm |

| group2 | 1024-bit MODP algorithm |

| group5 | 1536-bit MODP algorithm |

| group14 | 2048-bit MODP group |

| group15 | 3072-bit MODP algorithm |

| group16 | 4096-bit MODP algorithm |

| group19 | 256-bit random Elliptic Curve Groups modulo a Prime (ECP groups) algorithm |

| group20 | 384-bit random ECP groups algorithm |

| group21 | 521-bit random ECP groups algorithm |

| group24 | 2048-bit MODP Group with 256-bit prime order subgroup |

Một lưu ý nữa là loại VPN mình sử dụng là Tunnel. Trên Teltonika sẽ có 2 lựa chọn là Tunnel và Transport. IPSec mode Tunnel sẽ mã hóa cả phần tiêu đề IP, trong khi Transport chỉ mã hóa phần Payload, do vậy Transport thường sử dụng với GRE, L2TP VPN. Còn khi cấu hình IPSec VPN Site-to-Site thì các bạn nên sử dụng Tunnel để mã hóa cả phần header.

Cấu hình IPSec VPN Site-to-Site trên Teltonika

Trong bài viết này thì mình sẽ đưa ra các bước trên 1 Router Teltonika, đầu còn lại thì các bạn cấu hình tương tự, chỉ cần đảm bảo thông số 2 đầu giống nhau là được.

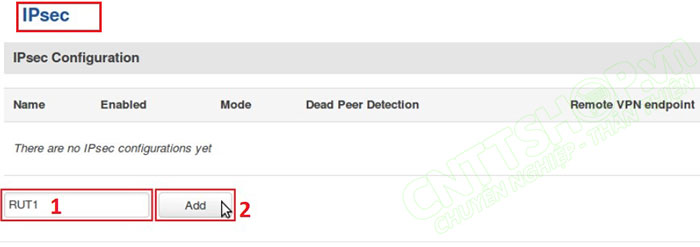

Để cấu hình IPSec VPN Site-to-Site trên các thiết bị Teltonika, các bạn truy cập vào menu Services > VPN, trong mục IPsec các bạn nhập tên cho VPN và nhấn Add.

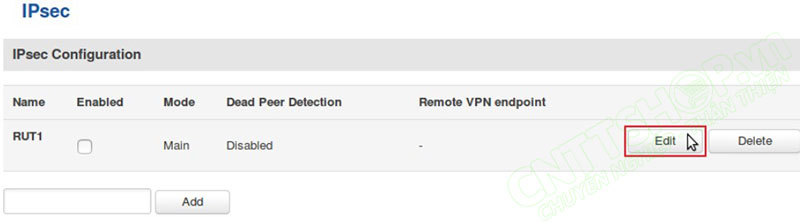

Sau khi nhấn Add thì Router Teltonika sẽ tạo ra 1 VPN tunnel với các thông tin mặc định, các bạn nhấn Edit để thay đổi các tham số theo đúng thiết kế.

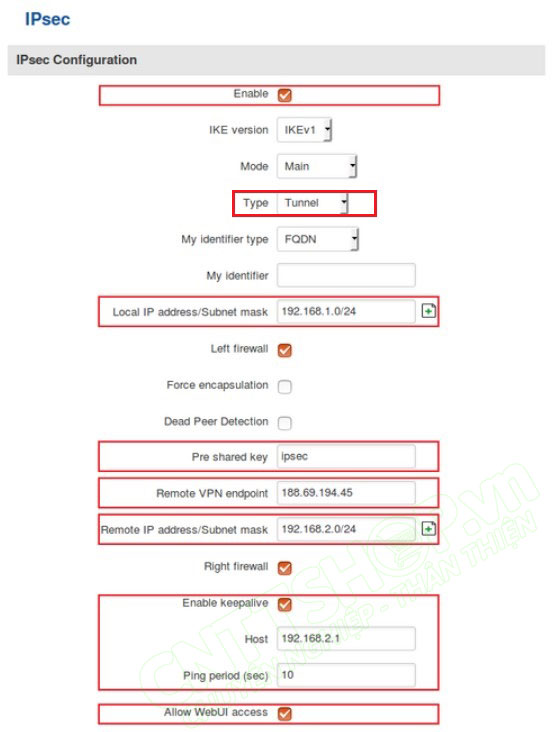

Trong mục IPSec Configuration, các bạn nhập các thông số cho IPSec Tunnel:

- Tích chọn Enable để bật IPSec Tunnel.

- IKE Version: chọn version của IKE.

- Type: chọn Tunnel như mình đã đề cập ở trên.

- Local IP address/Subnet Mask: nhập dải mạng LAN bên dưới router mà các bạn muốn cho phép qua VPN.

- Pre-shared key: nhập key, key này cần giống nhau giữa 2 đầu thiết bị.

- Remote VPN endpoint: Nhập địa chỉ IP Public của thiết bị tại site remote

- Remote IP address/subnet mask: nhập địa chỉ LAN tại site remote.

- Enable keepalive: phần này là tùy chọn, các bạn có thể lựa chọn ping đến 1 địa chỉ IP cụ thể, nếu Ping lỗi thì VPN tunnel sẽ down.

Trong mục Phase, các bạn thiết lập thông số cho Phase 1 và Phase 2. Các thông số này sẽ cần phải giống nhau trên cả 2 thiết bị. Trong bài viết này thì thông số phase 1 và phase 2 mình để giống nhau nên mình sẽ chỉ để ảnh cấu hình cho phase 1. Phase 2 thì các bạn chọn tab bên cạnh và chọn các thông số là được.

Sau khi thiết lập các thông số, các bạn nhấn Save để lưu cấu hình là xong.

Để kiểm tra thì các bạn chỉ cần ping giữa các máy tính thuộc 2 site, hoặc ping trực tiếp trên Router.. Nếu không ping được thì chủ yếu là chúng ta sẽ check các thông số 2 đầu để đảm bảo 2 đầu Tunnel được cấu hình giống nhau. Còn với các bạn quen với debug thì chúng ta có thể bật debug để xem IPSec VPN tunnel đang không thiết lập được ở phần nào. Mình sẽ không hướng dẫn trong bài viết này do nó phụ thuộc vào thiết bị đầu tunnel còn lại thuộc hãng gì.

Chúc các bạn thành công!

.png)

Bình luận bài viết!