Cisco C9800 Local Switching và Central Switching

Trong bài viết này, mình sẽ hướng dẫn các bạn cấu hình các chế độ hoạt động Local Switching hoặc Central Switching trên Controller Cisco C9800 dựa theo các nhu cầu riêng của từng mô hình.

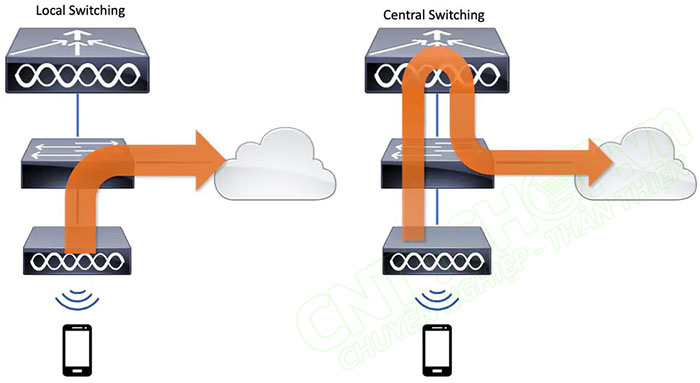

Local Switching và Central Switching là gì?

Trên tất cả các dòng Controller, không chỉ riêng Cisco C9800 sẽ luôn có 2 chế độ để quản lý lưu lượng mạng của người dùng wifi. Trên Catalyst 9800 thì Cisco sẽ gọi là Local Switching và Central Switching.

Với Local Switching thì lưu lượng data của người dùng sẽ đi trực tiếp qua hệ thống mạng mà không qua Controller, còn Central Switching thì toàn bộ dữ liệu sẽ cần phải đi qua Controller trước rồi mới đi ra ngoài.

Trong 1 hệ thống thì các bạn có thể sử dụng cả 2 chế độ này đều được.

Với mỗi nhu cầu sử dụng, và quy mô của hệ thống mạng thì chúng ta sẽ có cách quy hoạch riêng.

Với Local Switching thì chúng ta sẽ giảm tải được cho controller, do nó không phải xử lý dữ liệu người dùng. Trong các hệ thống với số lượng người dùng lớn, hoặc các SSID chỉ sử dụng cho khách, và chúng ta có firewall để tạo các policy riêng cho mỗi người dùng thì các bạn có thể sử dụng Local Switching cũng được.

Còn với Central Switching thì toàn bộ dữ liệu người dùng wifi sẽ đều đi qua Controller, do vậy thì các traffic sẽ được Controller quản lý và hiển thị dựa trên các Policy trên Controller luôn. Tuy nhiên nếu traffic quá nhiều thì có thể gây quá tải cho Controller. Do vậy trong trường hợp sử dụng Central Switching thì các bạn có thể sử dụng LACP để tăng băng thông Uplink cho controller.

Trong bài viết này mình sẽ hướng dẫn các bạn sử dụng mix cả 2 chế độ này.

Mô hình kết nối

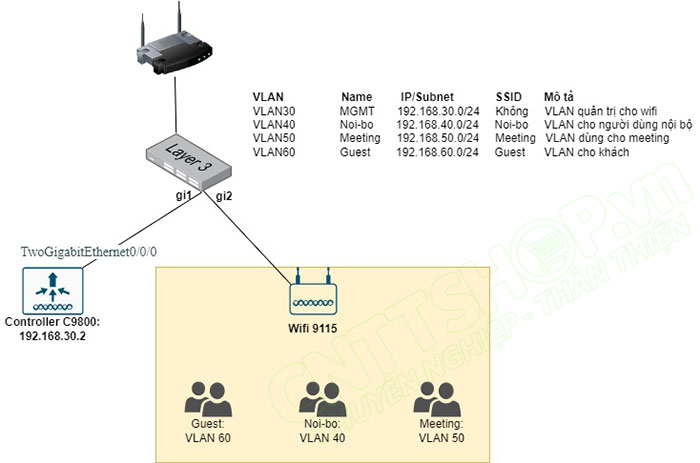

Đây là mô hình mình đang sử dụng, bao gồm 1 Controller C9800 và 1 Wifi Cisco 9115.

SSID Noi-bo cho người dùng LAN nội bộ thuộc VLAN 40 và SSID cho Meeting thuộc VLAN 50 mình sẽ để chế độ Central Switching để quản lý lưu lượng người dùng. Còn SSID Guest thuộc VLAN 60 cho khách thì mình sẽ để Local Switching, do dữ liệu của khách thì mình cũng không cần quản lý, nên lưu lượng data của khách sẽ đi trực tiếp ra ngoài luôn.

Cấu hình Interface và VLAN

Đối với mô hình này thì cổng kết nối xuống Controller các bạn cần cấu hình trunking allow các VLAN của Wifi, hoặc allow all cũng được.

Cấu hình cổng gi1 kết nối xuống Controller

| switch(config)#interface GigabitEthernet1 switch(config-if)#switchport mode trunk switch(config-if)#switchport trunk native vlan 30 switch(config-if)#switchport trunk allowed vlan 30,40,50,60 |

Cổng gi2 kết nối xuống wifi

| switch(config)#interface GigabitEthernet2 switch(config-if)#switchport mode trunk switch(config-if)#switchport trunk native vlan 30 switch(config-if)#switchport trunk allowed vlan 30,40,50,60 |

Còn đây là cấu hình cổng 0/0/0 trên controller. Mình đang để mode trunk và allow các VLAN của wifi. Các bạn nên sử dụng LACP để gom 4 cổng trên controller lại để dự phòng và tăng băng thông với Central Switching nhé.

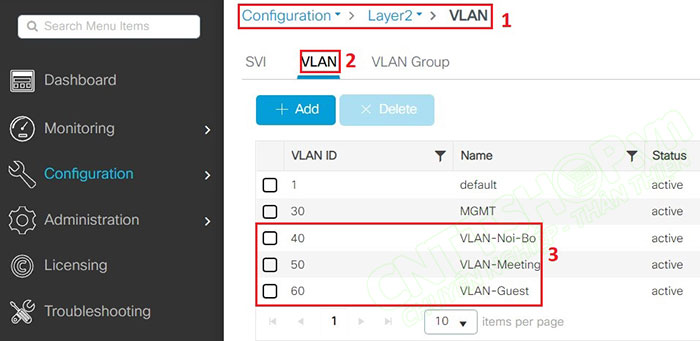

Các bạn cũng cần tạo các VLAN 40, 50 và 60 trên Controller.

Các bạn cần hiểu rõ về cấu hình các cổng và VLAN thì có thể xem tham khảo thêm bài viết mình đã làm về VLAN trên Controller 9800 nhé. Còn không thì các bạn cứ cấu hình các cổng trên switch và controller như của mình là được. Tham khảo bài viết tại đây: Hướng dẫn cấu hình VLAN, VLAN Group trên Cisco Controller C9800.

Tạo các SSID

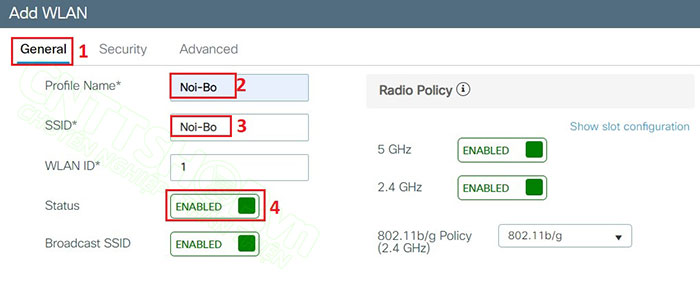

Ok, Sau khi đã cấu hình xong các cổng và tạo VLAN, các bạn tạo các SSID trước.

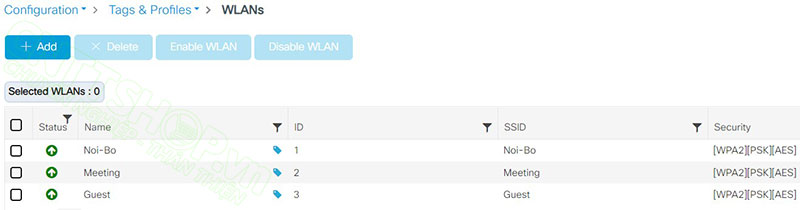

Các bạn vào menu Configuration > Tags & Profiles > WLANs.

Mình sẽ tạo 3 SSID như mô hình. Các bạn chỉ cần tạo SSID và password là được.

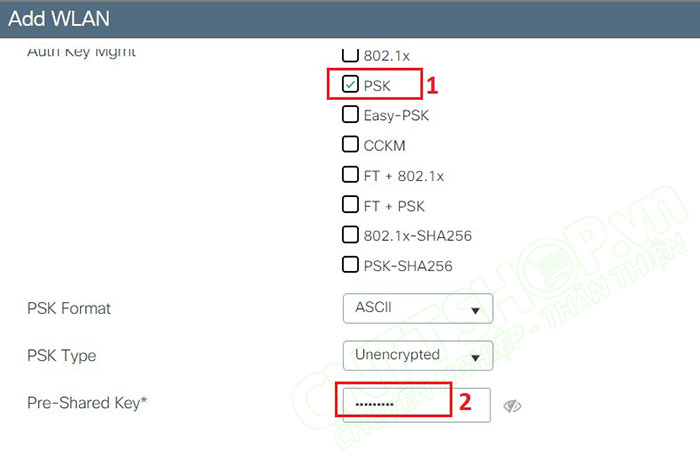

Chuyển sang tab Security và đặt passwork cho SSID, trong ví dụ mình đang sử dụng PSK và đặt Pre-Shared Key cho SSID đó.

Các bạn lưu ý chỉ cần tạo tên wifi và password thôi nhé. Các bạn sẽ chưa cần tag Policy Profile ở bước này. Lặp lại bước trên để tạo các SSID cho Meeting và Guest.

Tạo các Policy Profile

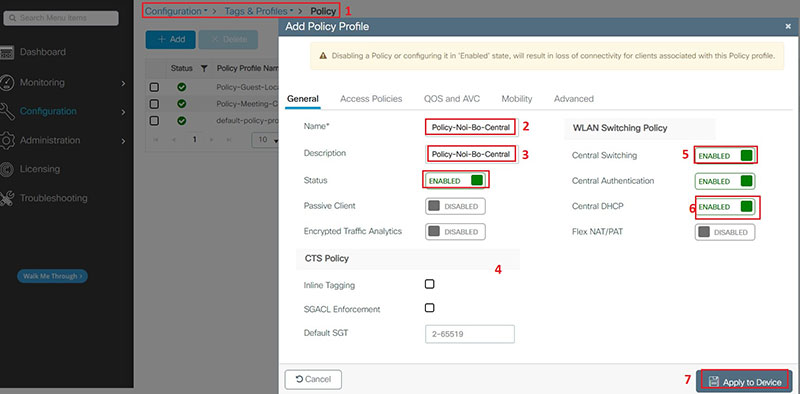

Tiếp theo chúng ta cần tạo các Policy Profile. Các bạn truy cập vào menu Configuration > Tags & Profiles > Policy. Trong Policy Profile thì các bạn sẽ cần phải tạo 3 Policy cho 3 SSID.

Policy đầu tiên cho SSID Noi-Bo. SSID Noi-Bo là Central Switching, do đó các bạn sẽ cần bật Central Switching và Central DHCP lên.

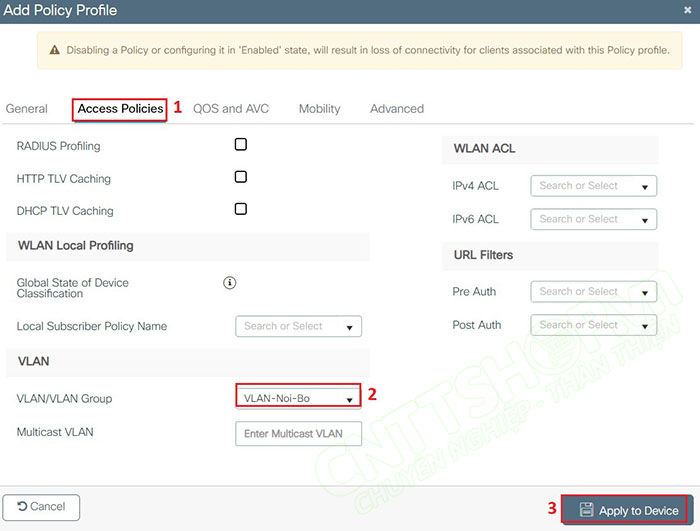

Chuyển sang tab Access Policies, chọn VLAN Noi-Bo trong phần VLAN và nhấn Apply.

Tương tự các bạn tạo thêm 1 policy Central Switching cho SSID Meeting, các cấu hình của Profile Meeting sẽ tương tự như Noi-Bo, các bạn chọn đúng VLAN là VLAN-Meeting là được.

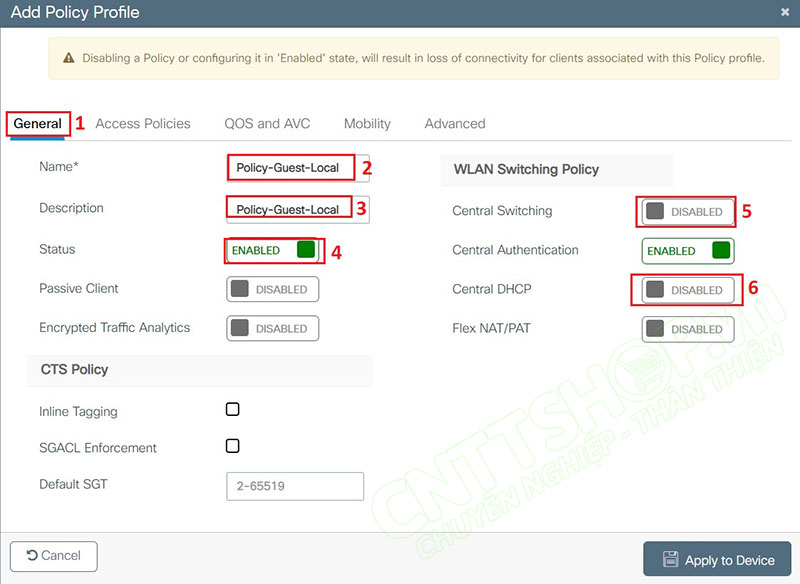

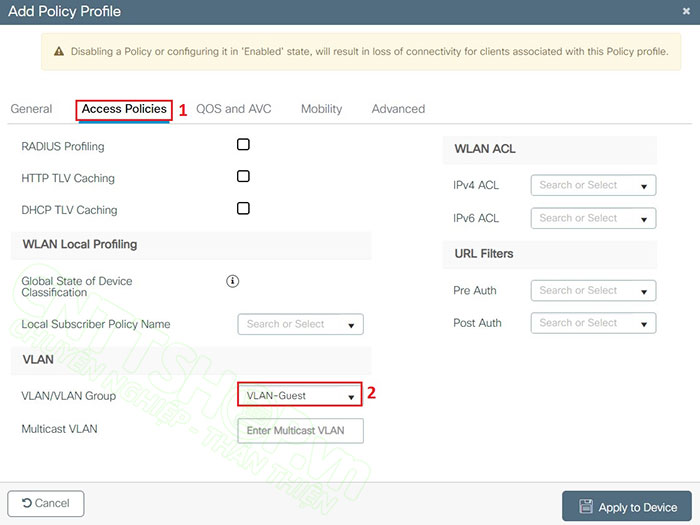

Cuối cùng là cho SSID cho Guest, Guest là Local Switching nên các bạn sẽ disable Central Switching và Central DHCP đi, còn xác thực thì tất nhiên vẫn phải qua Controller.

Chuyển sang tab Access Policies và chọn VLAN-Guest.

Như vậy là xong Policy Profile.

Tạo Policy Tags

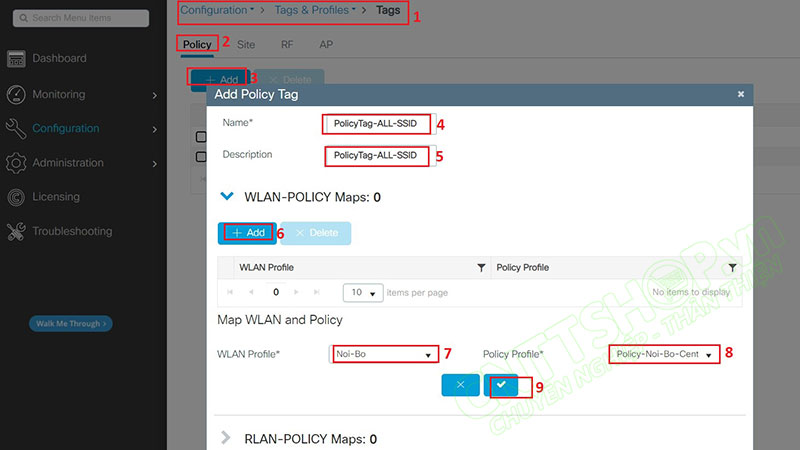

Tiếp theo các bạn cần tạo các Policy Tag để liên kết các SSID với Policy Profile.

Các bạn vào menu Configuration > Tags & Profiles > Tags, trong tab Policy chọn Add.

Trong mục này các bạn lưu ý, Policy Tags sẽ quyết định 1 AP cụ thể sẽ phát những SSID nào. Ví dụ các bạn tạo 1 Policy Tags bao gồm 2 SSID và gán vào 1 AP, thì AP đó sẽ chỉ phát đúng 2 SSID đó.

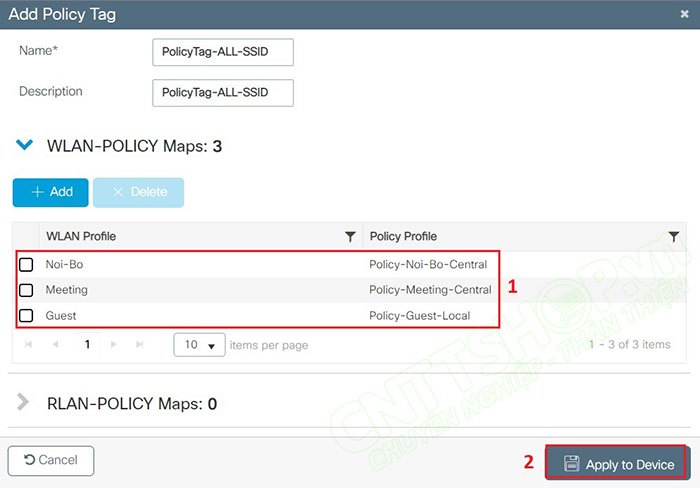

Nếu toàn bộ các AP đều phát cả 3 SSID thì các bạn tạo 1 Policy Tag và add cả 3 SSID vào, còn nếu có 1 số AP chỉ phát 1 SSID cụ thể, thì các bạn sẽ cần tạo các Policy Tag tương ứng với SSID đó. Trong mô hình này các AP của mình đều phát 3 SSID, nên mình sẽ tạo 1 Policy Tag và add 3 SSID vào. Các SSID có thể được gán vào nhiều Policy Tag, do vậy các bạn tạo bao nhiêu Policy Tag cũng được.

Lặp lại từ bước 6 đến bước 9 ở ảnh trên cho đến khi các bạn add đủ 3 SSID vào Profile Tags PolicyTag-ALL-SSID, sau đó nhấn Apply to Device.

Tạo Flex Profile

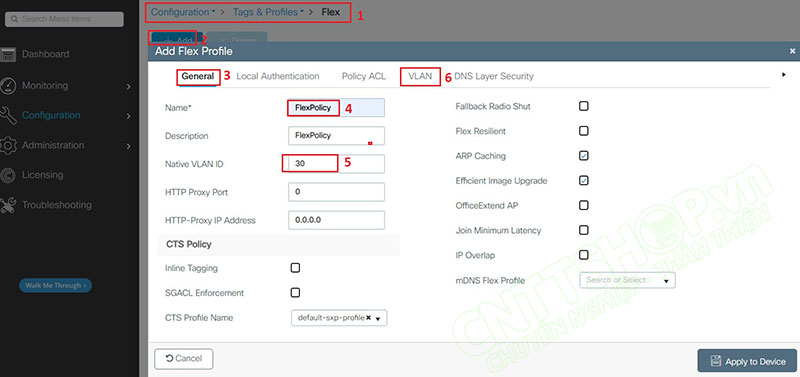

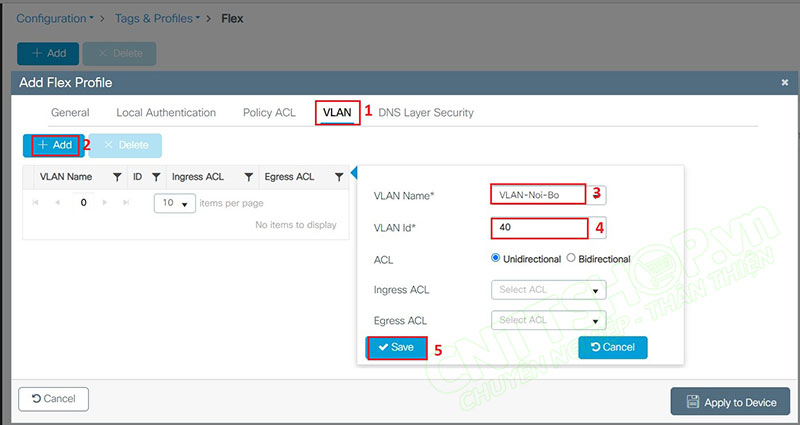

Tiếp theo các bạn tạo các Flex Profile để đẩy cấu hình VLAN xuống Wifi.

Các bạn vào menu Configuration > Tags & Profiles > Flex, chọn Add, mình sẽ đặt tên là FlexPolicy. Trong mục native VLAN ID, nhập VLAN Native trong mạng. Như mô hình của mình cả 2 đầu link nối xuống controller đều native VLAN 30, nên mình sẽ nhập 30. Còn các bạn native VLAN nào thì nhập vào nhé, mặc định sẽ là 1.

Chuyển sang tab VLAN, chọn Add, sau đó tạo các VLAN sử dụng. Lặp lại bước này với các VLAN 50 và 60, sau đó nhấn Apply to Device.

Tạo Site Tags

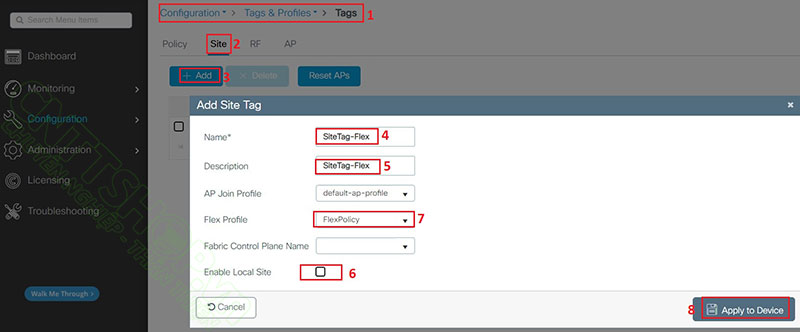

Tiếp theo chúng ta cần tạo các Site Tag.

Các bạn vào menu Configuration > Tags & Profiles > Tags, chọn tab Site. Nhấn Add để tạo 1 Site Tags.

Bỏ tích ở mục Enable Local Site, sau đó chọn Flex Profile vừa tạo ở bước trên.

Gán Policy Tag vào AP

Cuối cùng là các bạn gán các Policy Tag và các AP.

Các bạn có thể gán cho từng AP, hoặc gán cho nhiều AP cùng lúc cũng được. Nếu các AP cùng phát chung SSID thì các bạn gán cho nhiều AP cùng lúc cũng được. Còn mỗi AP tại mỗi khu vực phát các SSID khác nhau, thì các bạn có thể gán cho từng AP.

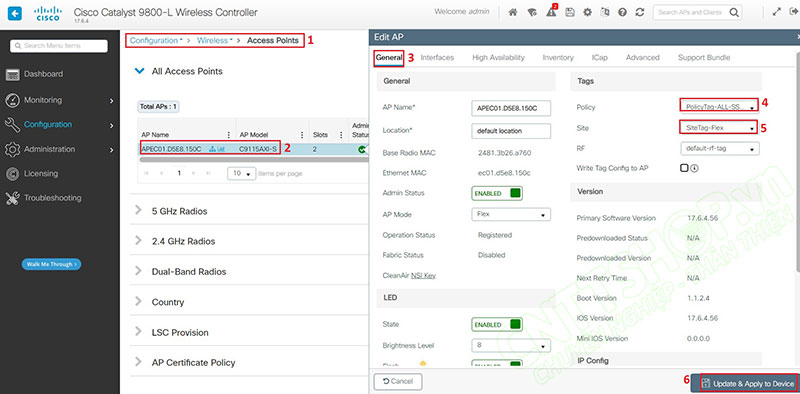

Gán Policy Tag vào từng AP

Để gán cho từng wifi, các bạn vào menu Configuration > Wireless > Access Points. Ban đầu AP đang chạy mode Local, khi các bạn gán Policy Flex vào thì AP đó sẽ chuyển sang mode Flex để có thể chạy được 2 mode Local Switching và Central Switching.

Kích chọn Access Point cần gán, add các Policy Tag và Site Tag vào AP, sau đó nhấn Update & Apply to Device.

Lúc này AP sẽ chuyển sang mode Flex và joint lại vào controller sau khoảng 1 phút. Sau đó các AP sẽ phát các SSID có trong Flex Profile, và traffic của người dùng sẽ được chuyển tiếp theo đúng mode, tùy từng SSID.

Gán Policy Tag vào nhiều AP

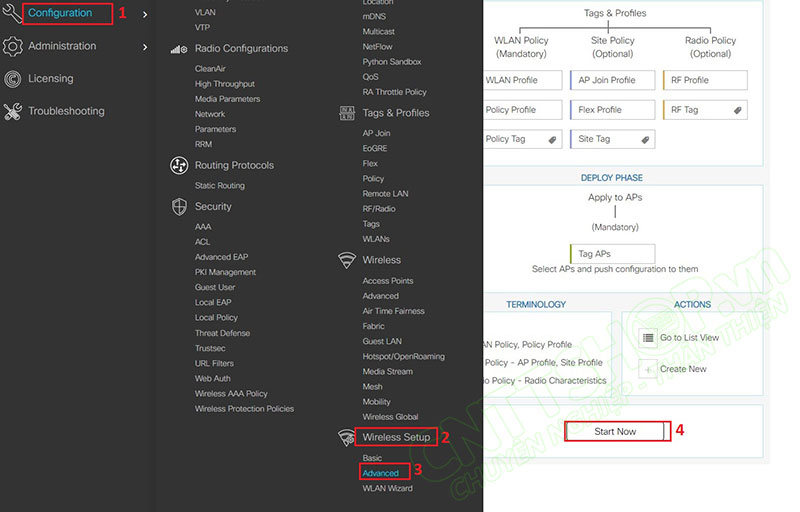

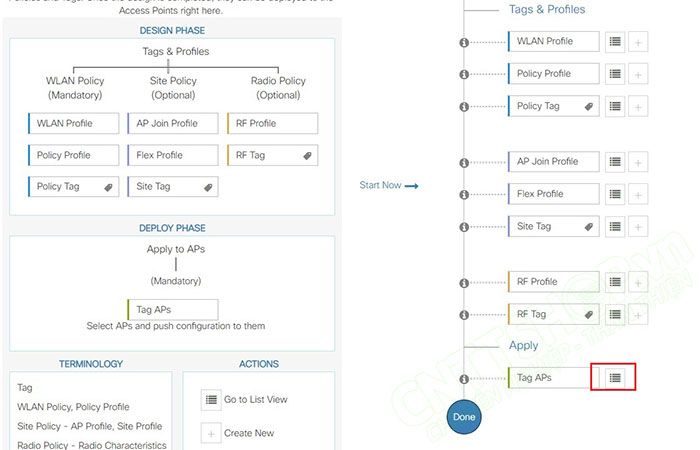

Đối với trường hợp các bạn muốn áp dụng cho nhiều AP cùng lúc, thì các bạn truy cập vào menu Configuration > Wireless Setup > Advanced, chọn Start now.

Click vào Tag APs.

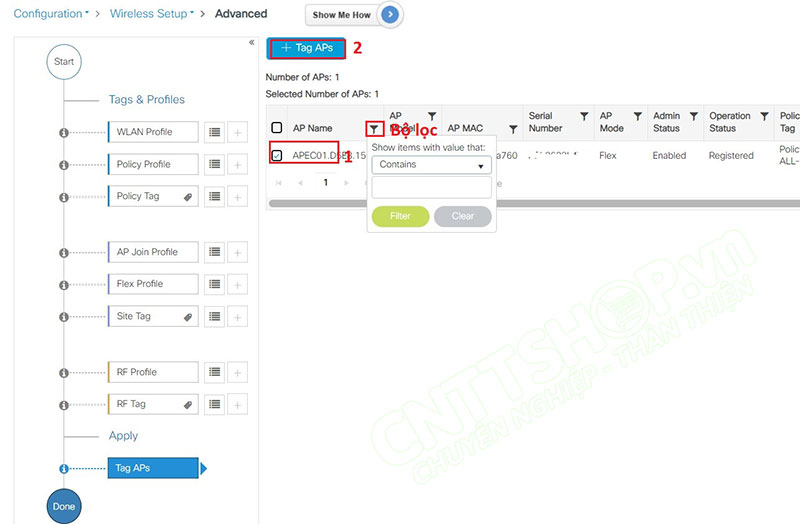

Sau đó chọn các AP mà các bạn muốn gán Profile vào. Nếu có nhiều AP, các bạn có thể lọc dựa trên AP name nếu các bạn đặt tên các AP theo 1 logic cụ thể. Trên các cột đều có bộ lọc để các bạn có thể lọc các AP muốn cấu hình. Sau khi chọn xong AP, click vào Tag APs.

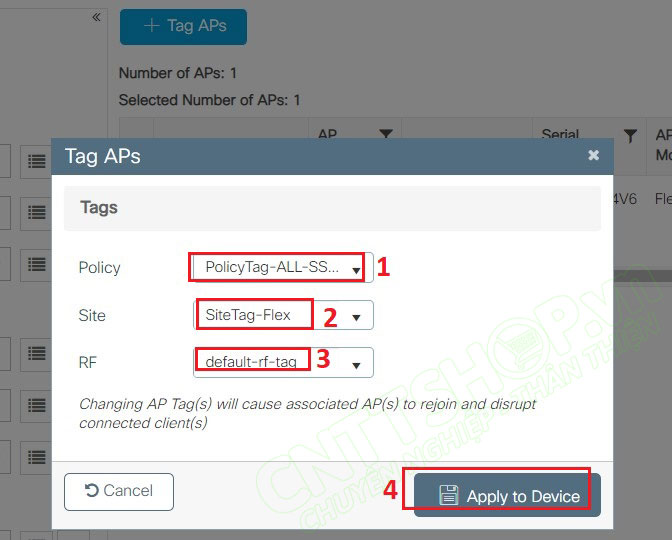

Sau đó chọn các policy như ở bước trước là xong.

Ok như vậy chắc các bạn đã có thể tự thiết kế các SSID để điều chỉnh lưu lượng data của người dùng theo nhu cầu của mình rồi. Nếu các bạn có bất kỳ góp ý hay thắc mắc nào, hãy để lại comment để mọi người cùng trao đổi nhé.

Chúc các bạn thành công!

.png)

.jpg)

Bình luận bài viết!